Se uma mensagem solicitar que você faça login em sua conta do MS Office, pode ser um e-mail de phishing, veja o que fazer

Com acesso ao e-mail corporativo, os cibercriminosos podem realizar ataques do tipo BEC. É por isso que vemos tantas mensagens de phishing direcionados a usuários corporativos solicitando a fazer login em sites da mesma forma que a página de login do MS Office. Isso significa ser muito importante saber em que prestar atenção se um link redirecionar para uma página como essa.

Cibercriminosos que roubam credenciais de contas do Microsoft Office não são novidade. No entanto, os métodos usados pelos invasores estão cada vez mais avançados. Hoje, estamos usando como exemplo um caso do mundo real – de um email que recebemos – para demonstrar as melhores práticas para evitar o golpe e delinear alguns dos novos truques.

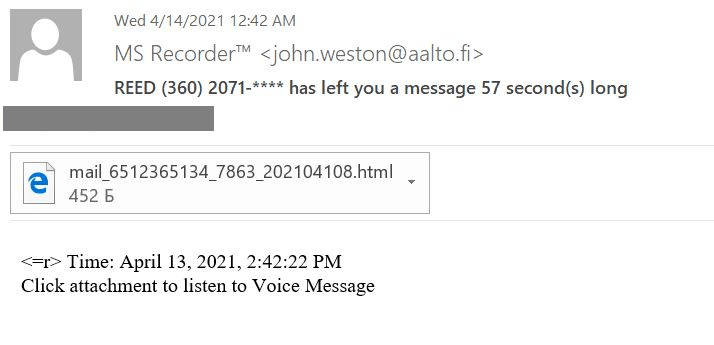

Novo truque no golpe de phishing: anexo HTML

Um e-mail de phishing normalmente contém um hiperlink para um site falso. Como costumamos dizer, os hiperlinks precisam de um exame cuidadoso tanto para a aparência geral quanto para os endereços da Web reais aos quais eles levam (passar o mouse sobre a URL revela o endereço de destino na maioria dos clientes de e-mail e interfaces da Web).

Com certeza, depois que um número suficiente de pessoas absorveu essa precaução simples, os phishers começaram a substituir links por arquivos HTML anexados, cujo único propósito é automatizar o redirecionamento.

Clicar no anexo HTML abre-o em um navegador. Quanto ao aspecto do golpe de phishing, o arquivo possui apenas uma linha de código (javascript: window.location.href) com o endereço do site de phishing como uma variável. Ele força o navegador a abrir o site na mesma janela.

O que procurar em um e-mail de phishing

Novas táticas à parte, phishing é phishing, então comece com o próprio e-mail. Aqui está o que recebemos. Neste caso, é uma notificação falsa de mensagem de voz recebida:

Antes de clicar no anexo, algumas questões a considerar:

- Você conhece o remetente? É provável que ele deixe uma mensagem de voz no e-mail do trabalho?

- É prática comum em sua empresa enviar mensagens de voz por e-mail? Não que seja muito usado hoje em dia, mas o Microsoft 365 não oferece suporte ao correio de voz desde janeiro de 2020.

- Você tem uma ideia objetiva de qual aplicativo enviou a notificação? O MS Recorder não faz parte do pacote Office – e de qualquer forma, o aplicativo de gravação de som padrão da Microsoft, que poderia em teoria enviar mensagens de voz, é chamado de Voice Recorder, não MS Recorder.

- O anexo parece um arquivo de áudio? O Voice Recorder pode compartilhar gravações de voz, mas as envia como arquivos .m3a. Mesmo se a gravação vier de uma ferramenta desconhecida para você e estiver armazenada em um servidor, deve haver um link para ela, não um anexo.

Em resumo: temos um e-mail de um remetente desconhecido entregando uma suposta mensagem de voz (recurso que nunca usado) gravada em um programa desconhecido, enviada como uma página da Web anexada. Vale a pena tentar abrir? Certamente não.

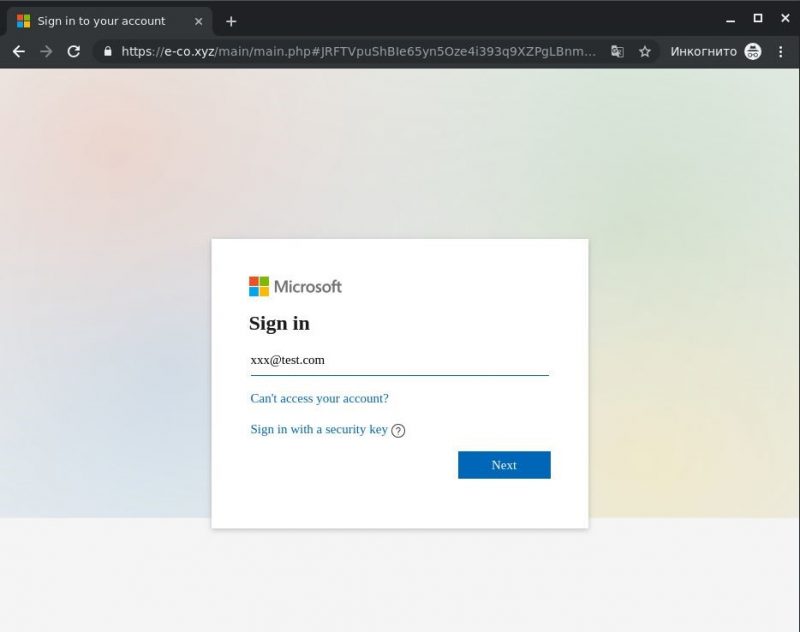

Como reconhecer uma página de phishing

Suponha que você tenha sido inocente, clicou naquele anexo e foi parar em uma página de phishing. Como pode saber se não é um site legítimo?

Evidências de um site falso:

- O conteúdo da barra de endereço parece um endereço da Microsoft?

- Os links “Não consegue acessar sua conta?” e “Entrar com uma chave de segurança” direcionam você para onde deveriam? Mesmo em uma página de phishing, eles podem levar a páginas reais da Microsoft, embora, em nosso caso, estivessem inativas, um claro sinal de fraude.

- A janela parece certa? A Microsoft normalmente não tem problemas com detalhes como a qualidade de visualização da imagem de fundo. Glitches podem acontecer a qualquer pessoa, é claro, mas as anomalias devem levantar uma bandeira de alerta.

Em qualquer caso, se tiver alguma dúvida, consulte https://login.microsoftonline.com/ para ver como é a página real da Microsoft.

Como evitar o golpe

Para evitar ceder as senhas da sua conta do Office a invasores:

- Preste atenção. Use nossas perguntas para evitar as formas mais simples de phishing. Para aprender mais truques, experimente nossos modernos cursos de treinamento de conscientização sobre ameaças cibernéticas;

- Proteja as caixas de entrada dos funcionários com [KSO365 Placeholder] Proteção do Office 365 [/ KSO365 Placeholder] para expor tentativas de phishing com hiperlinks ou arquivos HTML anexados e proteção de endpoint para evitar a abertura de sites de phishing

Fonte: Kaspersky

Kaspersky encontra série de apps falsos sobre auxílio emergencial na Google Play

Nova solução na nuvem da Kaspersky para PMEs incorpora tecnologia EDR. Ouça!

Siga o Crypto ID no LinkedIn agora mesmo!