Check Point Software explica que mesmo após a remoção de milhões de canais, comunidades criminosas continuam operando

A Check Point Software publicou um relatório detalhado mostrando que, apesar das grandes operações de desmantelamento no Telegram, os ecossistemas de cibercriminosos permanecem resilientes. Os pesquisadores destacam porque o monitoramento contínuo baseado em inteligência é essencial para desarticular redes de ameaças mais amplas.

Desde o final de 2024, após a prisão de seu CEO, Pavel Durov, o Telegram intensificou significativamente suas ações de moderação, ampliando o bloqueio de canais e adotando medidas automatizadas de fiscalização ao longo de 2025. Ainda assim, os ecossistemas de cibercrime seguem ativos na plataforma e demonstram alta capacidade de adaptação.

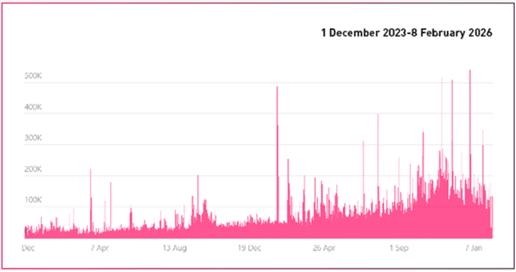

De acordo com o relatório, o Telegram bloqueou 43,5 milhões de canais em 2025, com uma média diária de remoções entre 80 mil e 140 mil. Ainda assim, as comunidades criminosas não apresentam retração significativa, reconstruindo suas operações em ritmo superior à capacidade de resposta da plataforma.

A análise, baseada em inteligência da solução de Check Point Exposure Management, identifica três tendências principais após o endurecimento das políticas de moderação:

Backups são criados previamente. Cerca de 20% das remoções atingem infraestruturas criminosas ativas, como esquemas de fraude, venda de dados e serviços de hacking. Mesmo assim, quando canais são derrubados, grupos conseguem retomar suas atividades em poucas horas por meio de backups previamente estruturados, já com base de usuários estabelecida.

Agentes de ameaça estão à frente da moderação. Cibercriminosos também têm adotado estratégias para contornar a moderação, como restrição de acesso por aprovação, uso de avisos falsos de conformidade e criação de canais espelho. Além disso, mensagens encaminhadas mantêm a circulação de conteúdos ilícitos mesmo após a exclusão dos canais originais.

O Telegram não tem concorrência real. Nos últimos três meses, foram compartilhados cerca de 3 milhões de links de convite para canais na plataforma em fóruns clandestinos, enquanto alternativas como o Discord representam menos de 6% desse volume. Tentativas de migração para outros serviços não ganharam escala devido à dificuldade de manter a base de usuários.

O ponto central é que atrito não significa disrupção. As remoções passam a impressão de avanço, mas é na diferença entre a aplicação visível das regras e a efetiva desarticulação das operações criminosas que está o verdadeiro desafio.

Para Tal Samra, líder de Desenvolvimento de Fontes de Inteligência da divisão Check Point Exposure Management, o volume de ações da plataforma não tem sido suficiente para conter o problema. “As medidas adotadas tratam efeitos visíveis, mas não atingem as causas estruturais do ecossistema criminoso, que continua evoluindo rapidamente.”

A Check Point Software avalia que, embora o aumento da moderação represente um avanço, a remoção de canais isolados não é suficiente para desarticular redes criminosas. Nesse contexto, organizações precisam ir além das ações das plataformas e investir em monitoramento contínuo e inteligência de ameaças para identificar e interromper estruturas completas de ataque.

Seus especialistas destacam que equipes de segurança que dependem exclusivamente da moderação das plataformas tendem a perder visibilidade sobre essas operações. Já abordagens baseadas em gerenciamento contínuo de exposição e análise de inteligência permitem mapear redes criminosas de forma mais ampla e reduzir riscos associados.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd é protagonista na proteção da confiança digital (digital trust), utilizando soluções de segurança cibernética com tecnologia de IA para proteger mais de 100.000 organizações em todo o mundo. Por meio de sua Plataforma Infinity e de um ecossistema aberto, a abordagem de prevenção em primeiro lugar da Check Point Software oferece eficácia de segurança líder do setor, reduzindo riscos. Empregando uma arquitetura de rede de malha (mesh) híbrida com SASE como núcleo, a Plataforma Infinity unifica o gerenciamento de ambientes locais, na nuvem e em ambientes de trabalho, oferecendo flexibilidade, simplicidade e escala para empresas e provedores de serviços.

Lavagem de dinheiro não é problema só de bancos e as empresas precisam se preparar

Supply Chain vulnerável leva CISOs a valorizar ainda mais a ISO 27001

O Crypto ID conecta tecnologia, regulação voltada à segurança da informação com inteligência editorial porque acreditamos no poder da informação bem posicionada para orientar decisões.

Conheça a coluna Cibersegurança.

Cadastre-se para receber o IDNews e acompanhe o melhor conteúdo do Brasil sobre Identificação Digital! Aqui!