Os pesquisadores da Check Point Research estimam que mais de US$ 500 mil em criptomoedas foram roubados em questão de dias

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, alerta sobre cibercriminosos que usam o Google Ads para roubar carteiras criptográficas, após ter detectado no último final de semana (30 e 31 de outubro de 2021) o roubo de centenas de milhares de dólares em criptomoedas por diferentes golpistas.

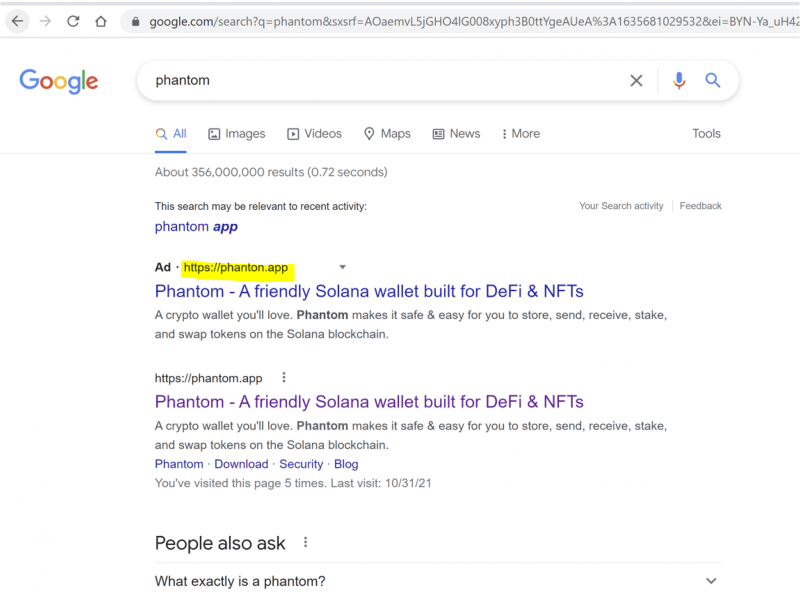

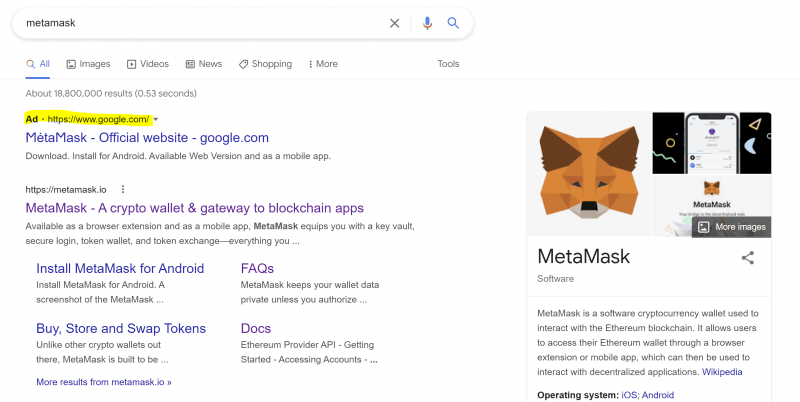

Para atrair as vítimas, os cibercriminosos colocaram anúncios no topo da área de pesquisa do Google que imitavam marcas populares de carteiras digitais, como Phantom App, MetaMask e Pancake Swap, para enganar os usuários e fazer com que eles informassem a senha e a chave privada de sua carteira.

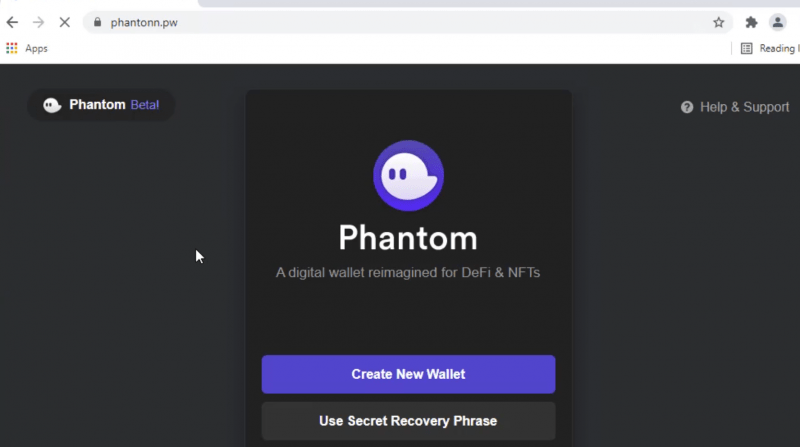

Cada anúncio continha um link malicioso que, uma vez clicado, direcionava a vítima a um site de phishing que copiava a marca e a mensagem do site de carteira original.

A partir daí, os cibercriminosos enganaram suas vítimas para que informassem as senhas de suas carteiras, preparando o terreno para o roubo dessas carteiras.

Tradicionalmente, as campanhas de phishing se originam no e-mail. No que parece ser uma nova tendência, vários grupos que praticam tais golpes estão agora fazendo lances por palavras-chave relacionadas a carteiras no Google Ads, usando a pesquisa desse buscador como um vetor de ataque para atingir as carteiras digitais das vítimas.

Como funciona o golpe

• O cibercriminoso coloca um anúncio no Google para aparecer em primeiro lugar em uma consulta de pesquisa relacionada a uma carteira de criptomoeda.

• A vítima clica no link malicioso no anúncio do Google.

• O usuário é redirecionado para uma página da web de spoofing (tipo de ataque no qual o cibercriminoso finge ser uma pessoa ou marca conhecida para acessar informações sigilosas e obter ganhos financeiros) que parece idêntica à página da web da carteira original.

• O site falso tenta roubar a senha do usuário se ele já tiver uma carteira, ou fornece uma nova senha para sua carteira recém-criada.

• Em ambos os casos, o cibercriminoso obtém acesso à carteira do usuário e pode continuar roubando todas as suas criptomoedas.

Como são os golpes?

Para o domínio “phantom . app”, a divisão CPR encontrou variantes de phishing como “phanton . app” ou “phantonn . app”, ou mesmo extensões diferentes como ” .pw” e outras mais.

Conforme descrito acima, cada anúncio malicioso leva a um site de phishing.

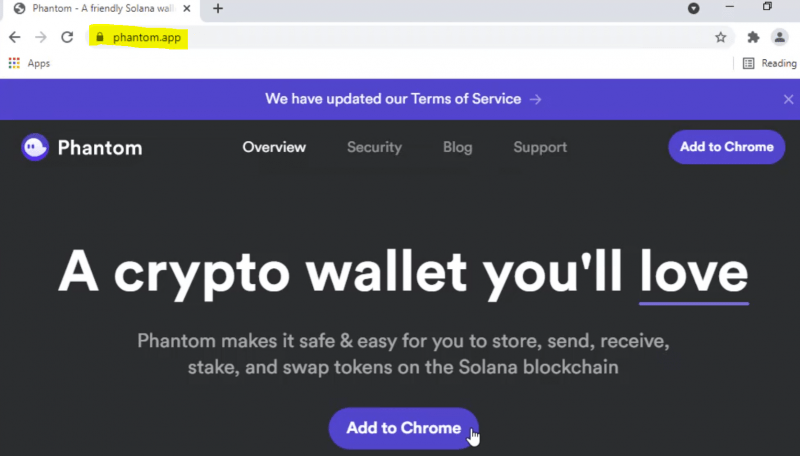

Figura 3. Site fraudulento do Phantom similar ao site original do Phantom:

Falso:

Original:

Vítimas Observadas

A CPR encontrou 11 contas de carteiras comprometidas, cada uma delas contendo entre US$ 1 mil e US$ 10 mil. Os pesquisadores da CPR notaram que os cibercriminosos removeram alguns dos fundos antes de serem descobertos. Ao fazer referência cruzada aos fóruns do Reddit, em que as vítimas expressaram os casos de roubo, a CPR estima que mais de US$ 500 mil foram roubados no último fim de semana.

“Em questão de dias, testemunhamos o roubo de centenas de milhares de dólares em criptomoedas. Acredito que estamos no advento de uma nova tendência de cibercrimes, em que os golpistas usam a pesquisa do Google como o principal vetor de ataque para alcançar carteiras digitais, em vez de adotarem o tradicional phishing por e-mail”, informa Oded Vanunu, head de pesquisa de vulnerabilidades de produtos da Check Point Software.

“Em nossa observação, cada anúncio teve uma cuidadosa seleção de mensagens e palavras-chave, a fim de se destacar nos resultados da pesquisa. Os sites de phishing para os quais as vítimas eram direcionadas refletiam a cópia e imitação meticulosa das mensagens da marca da carteira. E o que é mais alarmante é que vários grupos de cibercriminosos estão dando lances para palavras-chave no Google Ads, o que provavelmente é um sinal do sucesso dessas novas campanhas de phishing voltadas para roubar carteiras de criptomoedas”, explica Vanunu.

“Avaliamos que isso se tornará uma tendência de crescimento rápido no crime cibernético e, por isso, recomendamos à comunidade de criptomoedas que verifique as URLs em que acessam e evite clicar em anúncios do Google relacionados com carteiras digitais neste momento”, alerta Vanunu.

Dicas de segurança

• Examinar a URL do navegador: apenas a extensão deve criar a senha longa e, para entender se esta é uma extensão ou um site, sempre verificar a URL do navegador.

• Procurar o ícone da extensão. A extensão conterá um ícone próximo a ela e uma URL de extensão do Chrome:

• Nunca fornecer sua senha longa. Os usuários nunca devem divulgar sua senha; ninguém deve pedir isso. Ela será usada novamente apenas ao instalar uma nova carteira.

• Pular os anúncios: se o usuário estiver procurando por criptomoedas ou carteiras, sempre deverá olhar para o primeiro site em sua pesquisa e não para os anúncios, pois eles podem ser enganados por cibercriminosos.

• Verificar a URL. Por último, mas não menos importante, verificar sempre as URLs!

Clique aqui para assistir ao vídeo sobre esse golpe.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças. A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções. A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd . é um fornecedor líder em soluções de cibersegurança para governos e empresas privadas em todo o mundo. O portfólio de soluções do Check Point Infinity protege organizações públicas e privadas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado.

O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor. A Check Point protege mais de 100.000 organizações de todos os portes.

BluStealer: Ladrão de criptomoedas se espalha por meio de uma campanha falsa de Malspam da DHL

Blockchain populariza uso de criptomoedas em empresas ao garantir transparência das transações