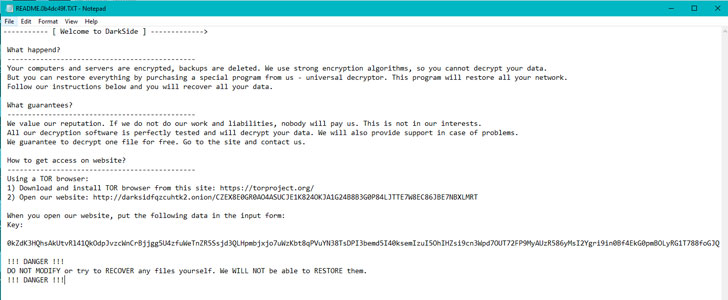

De acordo com relatórios da Bloomberg e do The Wall Street Journal o ataque está relacionado a uma cepa de ransomware chamada DarkSide

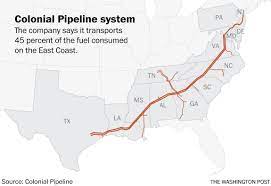

A Colonial Pipeline, que transporta 45% do combustível consumido na Costa Leste dos EUA, disse no sábado – dia 8 de maio 2021 – que interrompeu as operações devido a um ataque de ransomware, mais uma vez demonstrando como a infraestrutura é vulnerável a ataques cibernéticos.

“Em 07 de maio, o Colonial Pipeline Company soube que era vítima de um ataque de segurança cibernética”, a empresa disse em um comunicado publicado em seu site. “Desde então, determinamos que este incidente envolve ransomware. Em resposta, colocamos alguns sistemas offline de forma proativa para conter a ameaça, o que interrompeu temporariamente todas as operações de pipeline e afetou alguns de nossos sistemas de TI.”

Colonial Pipeline é o maior duto de produtos refinados nos Estados Unidos, um sistema de 5.500 milhas (8.851 km) envolvido no transporte de mais de 100 milhões de galões da cidade de Houston no Texas para o porto de Nova York.

A divisão de resposta a incidentes Mandiant da firma de segurança cibernética FireEye está ajudando na investigação, de acordo com relatórios da Bloomberg e do The Wall Street Journal, com o ataque ligado a uma cepa de ransomware chamada DarkSide .

“Estamos envolvidos com Colonial e nossos parceiros interagências sobre a situação,” a Agência de Segurança US Segurança Cibernética e Infraestrutura (CISA) disse . “Isso ressalta a ameaça que o ransomware representa para as organizações, independentemente do tamanho ou setor. Encorajamos todas as organizações a tomar medidas para fortalecer sua postura de segurança cibernética para reduzir sua exposição a esses tipos de ameaças.”

Uma análise do ransomware publicado pela Cybereason no início de abril de 2021 revela que o DarkSide tem um padrão de ser usado contra alvos em países de língua inglesa, evitando entidades localizadas em países do antigo Bloco Soviético.

Os operadores por trás do ransomware também mudaram recentemente para um programa de afiliados em março, no qual os agentes de ameaças são recrutados para espalhar o malware violando as vítimas da rede corporativa, enquanto os desenvolvedores principais se encarregam de manter o malware e a infraestrutura de pagamento.

DarkSide, que iniciou suas operações em agosto de 2020, publicou dados roubados de mais de 40 vítimas até o momento. Não está imediatamente claro quanto dinheiro os invasores exigiram ou se a Colonial Pipeline pagou.

Um relatório separado da Bloomberg alegou que os cibercriminosos por trás do ataque roubaram 100 GB de dados de sua rede.

Ameaça crescente de ransomware

O último ataque cibernético surge como uma coalizão de governo e empresas de tecnologia do setor privado, chamada Ransomware Task Force, divulgou uma lista de 48 recomendações para detectar e interromper a crescente ameaça de ransomware, além de ajudar as organizações a se preparar e responder a tais ataques mais efetivamente.

Invasões potencialmente prejudiciais que visam serviços públicos e infraestrutura crítica testemunharam um aumento nos últimos anos, alimentado em parte por ataques de ransomware que cada vez mais aderiram ao movimento da extorsão dupla para não apenas criptografar os dados da vítima, mas exfiltrar as informações antecipadamente e ameaçar torná-las públicas se o pedido de resgate não for pago.

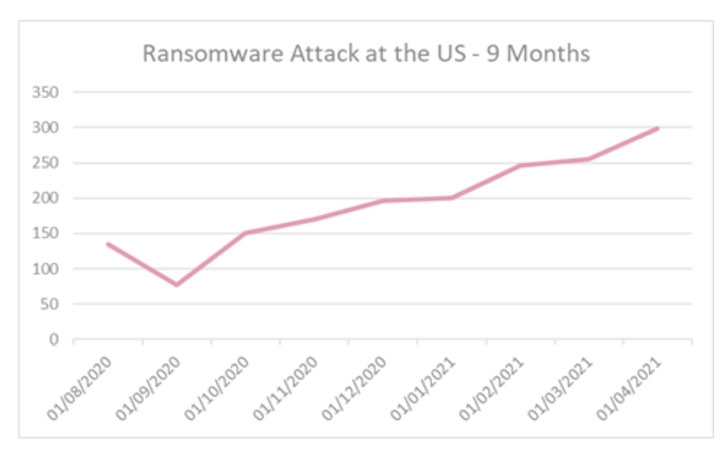

Com base em dados coletados pela Check Point e compartilhados com The Hacker News, os ataques cibernéticos direcionados a utilitários americanos aumentaram 50% em média por semana, de 171 no início de março para 260 no final de abril. Além do mais, nos últimos nove meses, o número mensal de ataques de ransomware nos Estados Unidos quase triplicou para 300.

“Além disso, nas últimas semanas, uma média de 1 em cada 88 organizações de utilitários nos Estados Unidos sofreu uma tentativa de ataque de ransomware, um aumento de 34% em comparação com a média desde o início de 2021”, disse a empresa de segurança cibernética israelense-americana.

Em fevereiro de 2020, a CISA emitiu um alerta de alerta sobre o aumento das infecções de ransomware que afetavam as operações de gasoduto após um ataque que atingiu uma instalação de compressão de gás natural não identificada no país, fazendo com que a empresa fechasse seu ativo de gasoduto por cerca de dois dias.

A proteção da infraestrutura de dutos tem sido uma área de foco do Departamento de Segurança Interna, que em 2018 designou a CISA para supervisionar o que é chamado de Pipeline Cybersecurity Initiative ( PCI ), que visa identificar e lidar com ameaças emergentes e implementar medidas de segurança para proteger mais de 2,7 milhões milhas de dutos responsáveis pelo transporte de petróleo e gás natural nos EUA

O National Risk Management Center (NRMC) da agência também publicou uma Pipeline Cybersecurity Resources Library em fevereiro de 2021 para “fornecer instalações de dutos, empresas e partes interessadas com um conjunto de recursos voluntários gratuitos para fortalecer sua postura de segurança cibernética.”

Fonte: THN

Hack de água na Flórida destaca os riscos de trabalho de acesso remoto sem segurança adequada

Tentativa de hacker de envenenar a água de cidade da Flórida expõe fragilidade de segurança OT