O Emotet desbancou o Trickbot para assumir a liderança do ranking e o Apache Log4j ainda está causando estragos

A Check Point Research revela que o Lokibot, um malware que rouba informações (InfoStealer), está de volta ao índice global, enquanto o Emotet desbancou o Trickbot para assumir a liderança do ranking; e o Apache Log4j ainda está causando estragos como a vulnerabilidade número 1 mais explorada.

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, divulgou o Índice Global de Ameaças referente ao mês de janeiro de 2022.

Os pesquisadores relataram que o Emotet assumiu agora o primeiro lugar no ranking global, posição anteriormente ocupada pelo Trickbot que teve uma longa permanência no topo, sendo o malware mais prevalente de janeiro, afetando 6% das organizações em todo o mundo (e impactou praticamente 10% das empresas no Brasil).

Após dois meses e meio desde seu retorno, o Emotet galgou o primeiro lugar. Este botnet é mais comumente distribuído por e-mails de phishing que contêm anexos ou links maliciosos. Seu uso crescente contou com a “ajuda” do Trickbot que tem atuado como um catalisador, disseminando ainda mais o malware.

Enquanto isso, o Dridex saiu da lista dos dez primeiros malwares, substituído pelo Lokibot, um InfoStealer que é usado para roubar dados como credenciais de e-mail, senhas para carteiras CryptoCoin e servidores FTP.

“Não é surpreendente que o Emotet esteja de volta com força total. É um malware evasivo, dificultando a detecção, enquanto o fato de usar vários métodos para infectar redes só aumenta ainda mais o crescimento contínuo dessa ameaça. É improvável que este seja um problema de curta duração”, afirma Maya Horowitz, vice-presidente de Pesquisa da Check Point Software Technologies.

“Em janeiro também vimos o Dridex desaparecer da nossa lista dos dez top malwares e o Lokibot ressurgir. O Lokibot tira proveito das vítimas em seus momentos mais movimentados, sendo distribuído por meio de e-mails de phishing bem disfarçados. Essas ameaças, bem como a batalha contínua com a vulnerabilidade Log4j, enfatizam a importância de ter a melhor segurança em redes, nuvem, dispositivos móveis e endpoints de usuários”, reforça Maya.

A CPR também revelou em janeiro que Educação / Pesquisa prossegue sendo o setor mais atacado globalmente, seguido por Governo/Militar e ISP/MSP.

A “Apache Log4j Remote Code Execution” ainda é a vulnerabilidade mais comum explorada, impactando 47,4% das organizações globalmente, seguida por “Web Server Exposed Git Repository Information Disclosure” que afeta 45% das organizações no mundo.

A “HTTP Headers Remote Code Execution” permanece em terceiro lugar na lista de vulnerabilidades mais exploradas, com um impacto global de 42%.

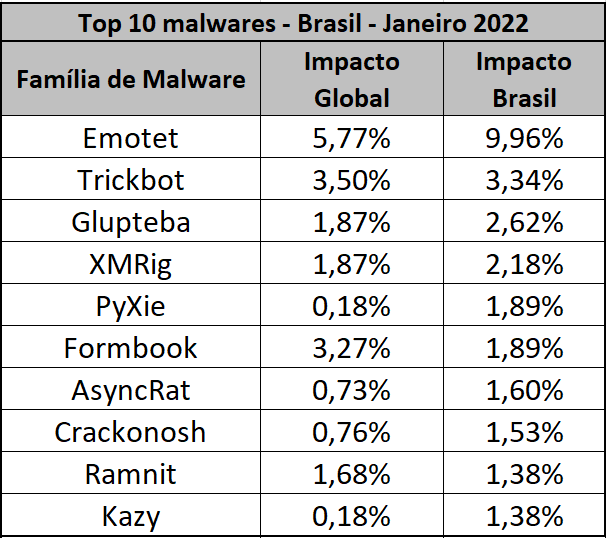

Principais famílias de malware

As setas referem-se à mudança na classificação em comparação com o mês anterior.

Em janeiro, o Emotet foi o malware mais popular, afetando 6% das organizações em todo o mundo, seguido de perto pelo Trickbot com um impacto de 4% e, em terceiro lugar, pelo Formbook com 3%.

↑ Emotet – É um trojan avançado, auto propagável e modular. O Emotet era anteriormente um trojan bancário e recentemente foi usado como distribuidor de outros malwares ou campanhas maliciosas. Ele usa vários métodos para manter técnicas de persistência e evasão para evitar a detecção. Além disso, ele pode se espalhar por e-mails de spam de phishing contendo anexos ou links maliciosos.

↓ Trickbot – É um trojan bancário dominante, constantemente atualizado com novos recursos e vetores de distribuição, permitindo que seja um malware flexível e personalizável que pode ser distribuído como parte de campanhas multifuncionais.

↓ Formbook – É um InfoStealer que coleta credenciais de vários navegadores da web, imagens, monitora e registra pressionamentos de tecla e pode baixar e executar arquivos de acordo com seus pedidos C&C.

Principais setores atacados:

Em janeiro, Educação/Pesquisa foi o setor mais atacado globalmente, seguido por Governo/Militar e ISP/MSP — estes setores mantiveram suas posições apresentadas em dezembro de 2021.

1- Educação / Pesquisa

2- Governo / Militar

3- ISP/MSP

No Brasil, os três setores no ranking nacional mais visados em janeiro foram:

1- Integradores de Sistema/VAR – Value Added Reseller/Distribuidores

2- Varejo/Atacado

3- Comunicações

O setor de Saúde que ocupava o terceiro lugar em dezembro de 2021, agora está na quinta posição na lista do Brasil.

Principais vulnerabilidades exploradas

Em janeiro, a equipe da CPR também revelou que a “Apache Log4j Remote Code Execution” ainda foi a vulnerabilidade mais comumente explorada, impactando 47,4% das organizações globalmente, seguida por “Web Server Exposed Git Repository Information Disclosure” que afetou 45% das organizações em todo o mundo. A “HTTP Headers Remote Code Execution” permaneceu em terceiro lugar na lista de vulnerabilidades mais exploradas, com um impacto global de 42%.

↔ Apache Log4j Remote Code Execution (CVE-2021-44228) – Existe uma vulnerabilidade de execução remota de código no Apache Log4j. A exploração bem-sucedida dessa vulnerabilidade pode permitir que um atacante remoto execute código arbitrário no sistema afetado.

↔ Web Server Exposed Git Repository Information Disclosure – a vulnerabilidade de divulgação de informações foi relatada no Repositório Git. A exploração bem-sucedida desta vulnerabilidade pode permitir a divulgação não intencional de informações da conta.

↔ HTTP Headers Remote Code Execution (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-13756) – Os HTTP Headers permitem que o cliente e o servidor passem informações adicionais com uma solicitação HTTP. Um atacante remoto pode usar um HTTP Header vulnerável para executar um código arbitrário na máquina da vítima.

Principais malwares móveis

Em janeiro, o xHelper apareceu em primeiro lugar no índice de malware móvel mais prevalente, seguido por AlienBot e FluBot.

1- xHelper – Um aplicativo Android malicioso, observado desde março de 2019, usado para baixar outros aplicativos maliciosos e exibir anúncios. O aplicativo é capaz de se esconder do usuário e se reinstala caso seja desinstalado.

2- AlienBot – A família de malware AlienBot é um Malware-as-a-Service (MaaS) para dispositivos Android que permite a um atacante remoto, como primeira etapa, injetar código malicioso em aplicativos financeiros legítimos. O atacante obtém acesso às contas das vítimas e, eventualmente, controla completamente o dispositivo.

3- FluBot – É um malware de rede de bots Android distribuído por meio de mensagens SMS de phishing, na maioria das vezes se passando por marcas de entrega e logística. Assim que o usuário clica no link inserido na mensagem, o FluBot é instalado e obtém acesso a todas as informações confidenciais no telefone.

Os principais malwares de janeiro no Brasil

O principal malware no Brasil em janeiro prosseguiu sendo o Emotet que, em dezembro de 2021 apresentava o índice de 6,28% de impacto nas organizações brasileiras, e aumentou para 9,96% o porcentual de impacto no mês passado.

O Trickbot continuou em segundo lugar (3,34%) no ranking nacional em janeiro, enquanto o Glupteba (2,62%) manteve-se em terceiro.

O Emotet é um cavalo de Troia avançado, autopropagável e modular que já foi usado como um trojan bancário e, atualmente, distribui outros malwares ou campanhas maliciosas.

O Emotet usa vários métodos para manter técnicas de persistência e evasão a fim de evitar a detecção, e pode ser distribuído por e-mails de phishing contendo anexos ou links maliciosos.

Segundo relatório Threat Intelligence da Check Point Software, nos últimos 30 dias, 56% dos arquivos maliciosos no Brasil foram encaminhados via e-mail.

O Índice de impacto de ameaças globais da Check Point Software e seu mapa ThreatCloud são alimentados pela inteligência ThreatCloud da Check Point, a maior rede colaborativa que fornece inteligência de ameaças em tempo real derivada de centenas de milhões de sensores em todo o mundo, em redes, endpoints e dispositivos móveis.

A inteligência é enriquecida com mecanismos baseados em IA e dados de pesquisa exclusivos da divisão Check Point Research (CPR).

A lista completa das dez principais famílias de malware em setembro pode ser encontrada no Check Point Software Blog.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças. A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções. A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd. é um fornecedor líder em soluções de cibersegurança para governos e empresas privadas em todo o mundo. O portfólio de soluções do Check Point Infinity protege organizações públicas e privadas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado. O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor. A Check Point protege mais de 100.000 organizações de todos os portes.

©2022 Check Point Software Technologies Ltd. Todos os direitos reservados.

O malware Trickbot ganha popularidade e ocupa a liderança do índice global de ameaças

Aqui no Crypto ID você encontra reunidos os melhores estudos e pesquisas sobre o universo da Segurança da Informação aplicada a diversas verticais de negócios. Acesse nossa coluna e conheça!