Em meu artigo anterior falei sobre a importância da Governança da Segurança da Informação na implantação de projetos de Gestão de Identidade e Acesso (IAM). O que eu não imaginava é que iriam surgir tantas perguntas “in box” me pedindo pra explicar melhor sobre governança em SI.

Por William Telles

Pois bem, entendo o porquê dos questionamentos terem sido feitos de forma privada, mas acredito também que muita gente boa gostaria de esclarecer alguns pontos, as vezes, meio nebulosos quanto à sua compreensão, mas preferiu não perguntar. Afinal de contas, entendo que existem vários posicionamentos no “mundo www”, além de diversas literaturas que tratam do assunto sob uma perspectiva que, as vezes, não é de tão fácil entendimento. Então vamos lá!

Primeiro preciso estabelecer uma premissa, a máxima “mestre, quem foi teu mestre”. Considerando a diversidade de “cores e sabores” disponíveis na internet para definir o tema em questão, o que irei escrever hoje não é só fruto de uma experiência profissional pessoal, mas também da inspiração de profissionais que já “bateram cabeça” mais vezes que muitos de nós, tentando decifrar os enigmas que conectam a Gestão Empresarial, a Governança, a TI e a Segurança da Informação. Todos precisamos de referências para tratar este assunto, as vezes, bastante polêmico; e uma das minhas referências nacionais pessoais neste assunto é o amigo Edison Fontes, o qual sou grato por ele fornecer informação de qualidade suficiente para continuar com seu legado.

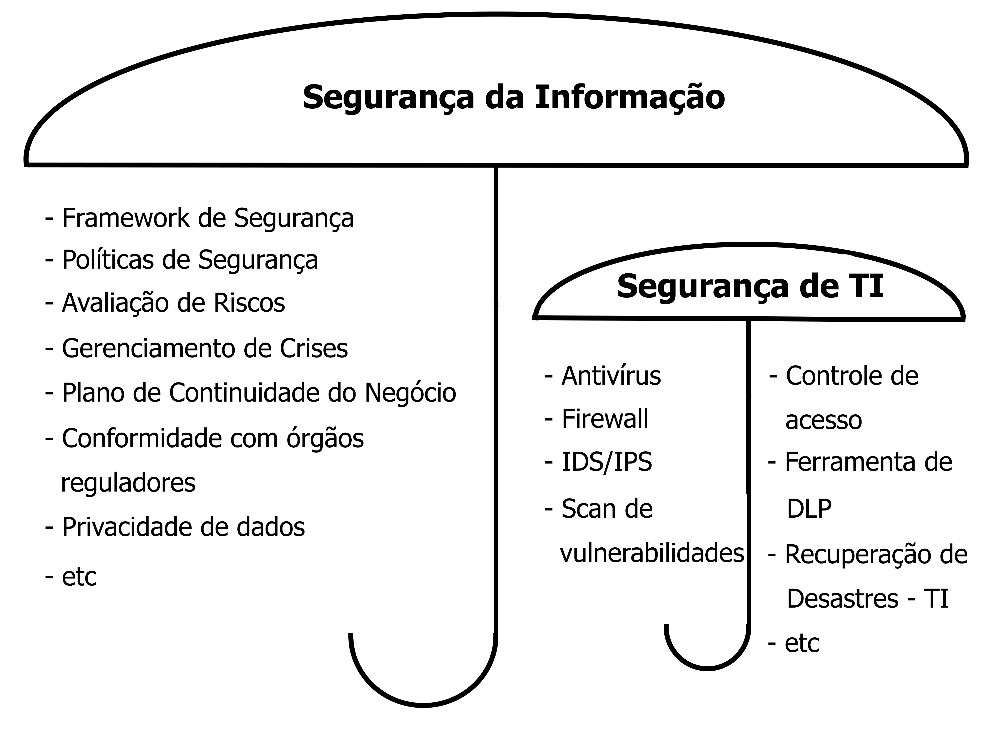

Indo adiante, a maior parte dos questionamentos que recebi foram sobre a relação da TI com a SI no que diz respeito a Governança, então vamos começar por aqui. Primeiro é preciso ter uma visão clara do que é Segurança em TI e Segurança da Informação. Sendo assim, acredito que a figura abaixo irá nos ajudar nesta compreensão:

Observe que o guarda-chuva da Segurança de TI está sob o guarda-chuva da Segurança da Informação, pois apesar de a TI ter uma visão técnica bastante abrangente quanto ao ambiente de infraestrutura tecnológica, é a SI quem avalia o quanto estas ações irão, de fato, proteger informações relevantes para o negócio. A SI pode (e deve!) sugerir à TI a adoção de ferramentas tecnológicas visando exclusivamente aumentar a maturidade de proteção do ativo mais importante da organização: a INFORMAÇÃO. A TI, por sua vez, também pode (e deve!) interagir com a SI propondo inovações quanto a novidades que venham a auxiliar na proteção da informação.

Mesmo assim existe uma discussão envolvendo este tema desde que Adão e Eva foram expulsos do paraíso: quem é quem no dia-a-dia da operação do negócio? Quais os papéis da TI e da SI na proteção das informações de uma organização?

Falando de uma forma bastante direta: a SI define, a TI implementa, e a SI valida. Simples assim! Não há o que se preocupar quanto a conflitos se isto ficar claro, mas o problema é que nem sempre isto é tão evidente. O que acontece algumas vezes é que quando não é a SI querendo ser executora tecnológica, tem-se a TI desejando definir processos de SI. Em alguns casos isso se dá de forma mais sutil, em outros de forma mais contundente, mas quase sempre há alguma opinião divergente sobre os papéis destas duas importantes áreas da organização. E isto não é uma questão de “posse do holofote”, mas sim falta de efetiva Governança Corporativa.

Quando se fala em Governança, é preciso ter em mente 3 palavras “mágicas”: monitorar, avaliar e direcionar (seguindo o padrão estabelecido pelo CobiT). Contudo, para avaliar e medir é preciso que existam papéis, responsabilidades, regras e práticas que permitam verificar se a organização está em pleno acordo com os interesses de seus acionistas, e isto deve ser estabelecido pela….Governança! Parece simples, concorda? Mas onde está o problema, então? Eu diria sem medo de errar que o problema reside na própria operação em si; a preocupação excessiva com a manutenção da produtividade (gestão), em detrimento da evolução dos controles de monitoramento de desempenho da gestão (governança). Pra ajudar mais ainda no entendimento: Gestão é responsabilidade dos gestores, e Governança é responsabilidade dos executivos “C Level”; por isso é preciso incrementar práticas de governança no Board.

Uma forma possível de resolver este problema é principalmente os CIOs, CSOs e CISOs (uma vez que possuem mais conhecimento sobre o tema) fomentarem nos seus Boards, com o apoio de seus gestores mais experientes, a adoção ou incremento destas práticas que além de facilitar a transparência da gestão, aumentam o valor da marca da organização. Afinal de contas, empresas perenes possuem acionistas que desejam manter um alto valor da marca de suas organizações, o que se traduz, obviamente, em incremento dos lucros.

Uma vez que os gestores apresentem suas diretrizes estruturais, e os executivos questionem e avaliem o que foi apresentado pelos gestores, se está em conformidade com os objetivos estratégicos definidos pelo Advisory Board, temos então estabelecida a prática da Governança Corporativa. A Governança de TI e a de SI seguem as diretrizes da Governança Corporativa, medindo, avaliando e direcionando as ações de seus gestores, cada qual em sua área específica.

Quando o gestor de segurança da informação apresenta ao Board seu SGSI (Sistema de Gestão de Segurança da Informação), os baselines adotados para a construção do mesmo, e seu planejamento estratégico baseado nas diretrizes firmadas e comunicadas pelos Diretores, temos então a Governança da Segurança da Informação, com as PSIs (Políticas de Segurança da Informação) questionadas e validadas pelo Board, juntamente com os direcionadores da gestão (CobiT, ISO 27001, Órgãos Reguladores, etc…), e o Planejamento Estratégico da SI incluindo avaliação anual de maturidade da SI. Tem-se então toda a gestão de SI ocorrendo de forma clara e transparente para todos os stakeholders.

Existem muito mais informações que poderiam ser tratadas aqui, como sobre a interseção dos domínios Governança, TI e SI, por exemplo, mas como o assunto é demasiadamente extenso, te convido à aprofundar no assunto lendo literaturas sobre o tema, e buscando profissionais referenciais para ajudá-lo no entendimento e, se for o caso, implementação desta disciplina.

No próximo artigo voltaremos a falar sobre IAM, e agora sobre a construção de um Framework de Gestão de Identidade e Acesso para uma organização específica. Boa leitura!