Deep Web – dark web, deepnet, invisible net, undernet, ou hidden web) refere-se a qualquer rede fechada que compreende um grupo privado de pessoas, que querem se comunicar

Por Deivison Pinheiro Franco*

Há um universo paralelo na internet onde a informação é inacessível para os mecanismos de busca comuns

O que enxergamos equivalente à superfície da internet que, de acordo com especialistas, corresponde apenas a 4% de toda a web.

Deep Web (dark web, deepnet, invisible net, undernet, ou hidden web) refere-se a qualquer rede fechada que compreende um grupo privado de pessoas, que querem se comunicar.

No entanto, desde 2002, o termo evoluiu e tem sido usado para se referir às redes de compartilhamento de arquivos, sejam eles privados ou acessíveis ao público em geral. A Darknet é o termo que é usado para referir coletivamente a todas as redes de comunicação encobertas.

Ante ao exposto, a Deep Web é a camada da internet que não pode ser acessada através de uma simples “googlada”. Pois bem, resolvi fuçar por lá para entender melhor esse universo e ver sobre o que é, o que tem de bom e, também, o que tem de ruim.

Quando se diz que na internet é possível aprender como construir bombas, comprar drogas e documentos falsificados, entre outras coisas, geralmente é sobre a Deep Web que estão falando; assim como é lá também que surgem organizações como Wikileaks e Anonymous, e são essas pessoas que discutem a web como um organismo livre e democrático. Portanto, é uma via de duas mãos, em que a todo momento você pode tropeçar numa pedrinha e cair do lado contrário.

A Deep Web é considerada a camada real da rede mundial de computadores, comumente explicada em analogia a um iceberg: a internet indexada, que pode ser encontrada pelos sistemas de busca, seria apenas a ponta superficial, a “surface web”. Todo o resto é a Deep Web – não à toa o nome que, em inglês, significa algo como rede profunda. Essa parte de baixo do iceberg existe por causa das deficiências da parte de cima, por causa do uso comercial excessivo da parte de cima. A figura 1 ilustra melhor isso

Em geral, a Deep Web é um grupo que permite que você compartilhe todos os tipos de conteúdo de forma anônima, sendo impossível identificar o usuário porque os arquivos são criptografados. Essa rede é usada, portanto, para partilhar informação sensível.

Como visto na Figura 1, a Deep Web é muito maior do que a encontrada na superfície. Estima-se que centenas de vezes maior. É o que está por trás dos milhões de dados que a “Internet visível” nos apresenta diariamente.

Para aqueles que já ouviram falar dela, talvez haja a ideia de um mundo paralelo. Mas a verdade é que a Deep Web é apenas uma designação para tudo o que é inacessível para os mecanismos de busca comuns, que não podem acessar certos sites “escondidos”.

A Deep Web, num primeiro momento, é toda a parte da WWW que não é indexada por mecanismos de busca. Há uma política que se pode colocar em um site para que os mecanismos de busca não examinem o conteúdo do mesmo. Mas isso é apenas um acordo de cavalheiros, se alguma empresa quiser indexar este conteúdo, ela pode.

Outra parte do conteúdo indexado são os “jardins murados” como o Facebook, por exemplo. Qualquer conteúdo que as pessoas compartilham no Facebook, em geral, só pode ser acessado com uma conta no Facebook. Às vezes, você precisa não só de negócios, mas tem de ser autorizada pelo participante e receber um link diretamente dele. Mesmo quando você postar publicamente, embora não haja um link para que as informações que podem ser acessadas quando alguém não está logado no Facebook, esse conteúdo não é indexado pelo Google e outros mecanismos de busca.

Os “jardins” são, por vezes, apenas “parcialmente murados”: você pode fazer buscas e ver parcialmente as informações, mas o restante apenas com a inscrição, às vezes paga. Há muita controvérsia com universidades (instituições públicas, e também privadas) que não fornecem seus artigos fora dos “jardins murados”.

Ante ao exposto, pode-se dizer que a Deep Web é o conjunto de recursos de informação na World Wide Web não relacionados e indexados por mecanismos de busca normais, de acordo com uma estimativa de alguns especialistas em segurança, a Deep Web é desconhecida para a maioria dos usuários da internet.

Para explicar melhor a Deep Web, pode-se comparar as pesquisas na Internet como o arrastar de uma rede em toda a superfície de um oceano: um grande conteúdo pode ser apanhado, mas ainda há uma gama de outras coisas que está nas profundezas e que não capturadas, como mostrado na Figura 2.

Surgimento

Em grande parte, a Deep Web existe, assim como a própria internet, graças à força militar dos Estados Unidos. Neste caso, graças ao Laboratório de Pesquisas da Marinha do país, que desenvolveu o The Onion Routing para tratar de propostas de pesquisa, design e análise de sistemas anônimos de comunicação.

A segunda geração desse projeto foi liberada para uso não-governamental, apelidada de TOR e, desde então, vem evoluindo.

Em 2006, o TOR deixou de ser um acrônimo de The Onion Router para se transformar em ONG, a Tor Project, uma rede de túneis escondidos na internet em que todos ficam quase invisíveis. Onion, em inglês, significa cebola, e é bem isso que a rede parece, porque às vezes é necessário atravessar várias camadas para se chegar ao conteúdo desejado.

Grupos pró-liberdade de expressão são os maiores defensores do Tor, já que pela rede Onion é possível conversar anonimamente e, teoricamente, sem ser interceptado, dando voz a todos, passando por quem luta contra regimes ditatoriais, empregados insatisfeitos, vítimas que queiram denunciar seus algozes. A ONG já teve apoio da Electronic Frontier Foundation, da Human Rights Watch e até da National Christian Foundation, mas também recebeu dinheiro de empresas, como o Google, e de órgãos oficiais – o governo dos EUA, aliás, é um dos principais investidores.

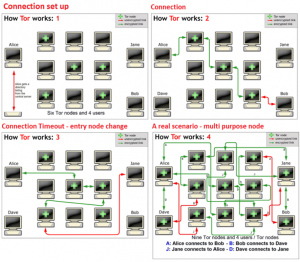

Ao acessar um site normalmente, seu computador se conecta a um servidor que consegue identificar o IP; com o Tor isso não acontece, pois, antes que sua requisição chegue ao servidor, entra em cena uma rede anônima de computadores que fazem pontes criptografadas até o site desejado. Por isso, é possível identificar o IP que chegou ao destinatário, mas não a máquina anterior, nem a anterior, nem a anterior etc. Chegar no usuário, então, é praticamente impossível.

Também há serviços de hospedagem e armazenagem invisíveis. Assim, o dono da página está seguro se não quiser ser encontrado.

Funcionamento

A ideia original criada pelo pessoal da Marinha Americana, era a de ocultar dentro de uma frota, qual era a embarcação que emitia os comandos para o resto. Vamos explicar.

Imagine que você é o comandante de uma frota de 100 navios. Sendo o comandante, o navio que você está é o mais importante da frota, pois é você quem está ordenando todos os outros. É claro que você não quer que o inimigo saiba qual é o seu navio, nem que saibam quais navios recebem suas ordens, pois isso arruinaria sua estratégia.

Então você diria: “criptografe o conteúdo das mensagens, assim eles não terão como saber que minha transmissão é mais importante que a dos outros navios”.

Contudo, infelizmente o inimigo possui uma incrível tecnologia: ele não pode decriptar as mensagens da sua frota, mas pode rastrear de onde todas as mensagens saem e para onde todas vão. Eles podem não saber o que está sendo trafegado, mas eles têm tudo o que eles precisam?

Por uns 10 minutos você acredita estar arrasando na guerra, pois 1/4 dos navios inimigos foram destruídos. Então, o seu inimigo faz um único ataque. Ele acerta o seu navio e você, confuso, pergunta: “Como?”.

Simples: eles foram capazes de perceber que seu navio era quem mais enviava mensagens e que, calculando o tempo de algumas mensagens e correlacionando com os ataques, foi fácil descobrir quem estava no comando. Então, bastou só um ataque.

Para evitar que isso acontecesse, a Marinha inventou o conceito de uma “Rede Cebola”. Agora, em vez de enviar as ordens diretamente do ponto A para o ponto B, as mesmas saltam randomicamente pela frota antes de alcançar seu destino. Por conta da criptografia, o inimigo não pode predizer a diferença entre uma nova mensagem e uma mensagem retransmitida. Todas parecem iguais. Da mesma forma, é difícil rastrear a partir do navio que fez o disparo de onde veio a mensagem, pois o mesmo pode ter recebido e transmitido várias mensagens entre o envio do comando de tiro e o recebimento do mesmo. E mesmo que haja espiões em alguns navios, somente o transmissor e o receptor têm acesso à mensagem original, pois para enviar uma mensagem de A até B, o navio comandante irá criar uma rota aleatória entre os navios e irá adicionar uma criptografia por cima de outra, para cada navio da rota por onde a mensagem passará.

Nenhum navio entre A e B terá ciência da mensagem. Somente A e B terão o conteúdo original. Para cada salto entre A e B, uma camada de criptografia é adicionada, cada uma com sua própria chave e, a única informação real que um ponto possui é a de para quem ele deverá enviar a mensagem que ele recebeu.

Aí está a ideia da “cebola”. Uma cebola possui várias camadas, assim como a nossa mensagem saltando de navio em navio. A cada navio, uma camada é tirada. A Figura 3 ilustra o funcionamento do TOR.

Camadas

Muitas são as teorias sobre as camadas da Deep, mas pouco se sabe sobre sua verdadeira existência, entre as pesquisas que realizei o melhor esquema que encontrei foi esse.

Ele retrata a internet de um modo estruturado e de fácil compreensão. Portanto, a internet divide-se dessa maneira:

Surface web: um lado mais “escuro” da web, onde ficam sites incomuns, mas que ainda sim pode ser acessado facilmente;

Berigie web: último level de classe “baixa”, aqui se encontram sites de grupos fechados e que utilizam proxy, Tor ou alguma ferramenta para permitir o acesso;

Charter web: a famosa Deep Web, onde se utiliza o Tor para ter acesso, divide-se em duas partes: a primeira são os sites comuns como Hidden Wiki e HackBB, a segunda engloba os sites restritos e de grupos fechados;

Marianas web: o divisor de águas entra a Deep Web “falsa” e a legítima web oculta, aqui se encontram pessoas com um conhecimento mais avançado em computação, verdadeiros hackers, crackers, bankers, a partir desse ponto a coisa fica mais tensa. Há algumas teorias que dizem que ela se divide em mais três níveis, que seriam:

Nível 1: vídeos e documentos governamentais, sendo uma rede fortemente criptografada e segura;

Nível 2: aqui se encontram pessoas que disputam o controle sobre o nível 8. Bilhões de dólares são negociados e tratados.

Nível 3: basicamente onde há o controle tecnológico global, há documentos relacionados com computação quântica, grandes elite hackers, que obviamente não são nem comentados nas mídias andam por aqui, o foco é poder e dinheiro, neste level encontra-se o que quer e o que não quer.

Existe também a teoria de que ao invés de 05 níveis, como representado acima, a Deep Web possuiria de 08 a 10 níveis, sendo esses extremamente restritos e inomináveis, ou seja, por ser tão sigiloso só existe por alguns momentos, e para algumas pessoas. Nós, usuários normais, não poderíamos adentrar sem sabermos onde ir, com que ir, e quando ir; portanto essa fase se torna a fase das sub-redes. É aí que a coisa fica confusa.

Veja um exemplo: Você já utilizou o Mirc (programa de bate papo antigo)? Nele existe a configuração privada para evitar lag. Então você poderia, se outra pessoa concordasse, vincular os ips formando uma sub-rede dentro do próprio programa e tchau lag. Mas tinha que ser uma pessoa de confiança, senão seu computador já era.

O que eu quero dizer é que de uma forma muito mais complexa funciona a Deep em suas camadas mais profundas. São sub-redes alinhadas de maneira estratégica, de modo a funcionar com quem somente autorizar, for convidado ou conhece-las. Isso abre espaço para muitas coisas serem realizadas no obscuro.

A Deep Web pode ser acessada também por outros programas, e cada um carrega elementos próprios; portanto um navegador não abrirá páginas .onion e assim por diante (não quero especificar muito). Sendo assim, todo navegador, tem suas distintas camadas. O Tor é sobressalente nesse aspecto, mas os outros também possuem.

Espero que tenha sanado algumas dúvidas, e recomendo que não entrem. Levem esse assunto como curiosidade e estudo, para expandir o conhecimento, somente.

Navegue mais em nosso portal. Você com certeza vai gostar! [button link=”https://cryptoid.com.br/blog/” icon=”fa-check-circle-o” side=”left” target=”” color=”1abfff” textcolor=”ffffff”]Explore outros artigos![/button]

Como Chegar Lá

No site Tor Project (https://www.torproject.org/download/download-easy.html.en) você encontra ferramentas pelas quais qualquer é possível ter contato com a rede Onion, inclusive um compilado de produtos que inclui a versão portátil do Fiferox já configurada para o acesso anônimo e que sequer exige instalação. Tanta preocupação com segurança faz com que a navegação seja muito lenta; nós conversamos com um programador que usa a rede e ele explicou que isso ocorre principalmente por conta da triangulação do acesso – às vezes ele manda um request para um desvio em outro país e redireciona para o site.

É preciso cautela para se aventurar nesse mundo. Em primeiro lugar, tenha em mente que os principais caminhos estão em inglês, e é essencial compreender exatamente o que está escrito antes de clicar num link. Além disso, a Deep Web é feia, porque ninguém ali está preocupado com o layout, então o inglês é duas vezes mais importante, já que não há imagens que te levem a entender o contexto. É tudo bem direto.

Cabe ressaltar que alguns dos vírus mais arrojados são testados na Deep Web, portanto, antivírus e firewall têm de ser bons e estar atualizados. Aqui na redação nós usamos um netbook ligado a um modem 3G para poupar a nossa rede de eventuais problemas; se você não tiver como fazer isso, a dica é criar uma máquina virtual. Há, inclusive, uma versão do Linux, a “Tails”, feita especificamente para esse tipo de coisa. As operações financeiras por lá não são feitas com dinheiro ou cartão de crédito; a maioria dos sites nem aceita opções como PayPal, é tudo em Bitcoin.

E há ainda um outro detalhe. O endereço do que talvez seja o principal site por lá é kpvz7ki2v5agwt35.onion/wiki/index.php/Main_Page e não adianta tentar acessá-lo pelo navegador convencional, ele precisa ter uma configuração específica (como a do Tor) para que o link abra. Trata-se da Hidden Wikki, uma espécie de indicador de sites com cara de Wikipédia que te ajuda a navegar por tema. As URLs são decodificadas dessa maneira e algumas páginas mudam constantemente para não serem achadas, enquanto outras dependem de informações específicas para se modificar e, assim, conceder acesso ao que realmente importa ali.

A maioria dos sites tem o .onion no meio por conta do Tor, mas há scripts que configuram o navegador para que ele abra outras extensões, afinal, essa não é a única forma de driblar o monitoramento da surface web. No ano passado, por exemplo, quatro pesquisadores das universidades de Michigan e Waterloo criaram o Telex, que permite acesso a páginas bloqueadas, embora a tecnologia dependa de aprovação do governo ou provedor para funcionar. Uma alternativa é a Freenet, uma plataforma pela qual se pode compartilhar arquivos, navegar e publicar “freesites” – estes, assim como os .onion, só são acessíveis com o programa específico.

Sites de Busca na Deep Web

Antes de mais nada é preciso saber que os navegadores comuns, como o Chrome o Firefox, IE e etc, não são capazes de acessar a maioria dos sites da Deep Web, é preciso baixar o navegador TOR (https://www.torproject.org), isso porque os sites são criptografados e somente o TOR é capaz de quebrar a criptografia, além de manter o usuário no anonimato (nem tanto).

Dito isso, e ciente dos riscos que está correndo ao navegar na Deep Web, você está preparado para começar a navegar na Deep Web, desde é claro que saiba como procurar as coisas por lá.

Eis alguns mecanismos de buscas utilizados para encontrar sites na Deep Web. Não se esqueça. o TOR é pesado e demora para acessar os sites, afinal, eles estão criptografados.

Hidden Wiki:

O mais famoso buscador da Deep Web. Na verdade ele apenas indica links de acordo com os assuntos, e é nele que se encontra as porcarias mais sórdidas e podres da Depp Web. Mas Também tem muito site cultural por lá. Recentemente sofreram um ataque dos Anonymous por causa do compartilhamento de links de sites de pedofilia. Para acessar a Hidden Wiki, basta digitar no seu TOR o endereço http://kpvz7ki2v5agwt35.onion/wiki/index.php/Main_Page e fazer suas buscas. A Figura 4 mostra a “cara” da Hidden Wiki.

Agora vamos aos Sites de buscas mais decentes e importantes:

InfoMine

Esse buscador foi construído por um grupo de bibliotecas Norte Americanas entre elas University of California, Wake Forest University, California State University, and the University of Detroit. Dentre as muitas coisa que se pode pesquisar no Infomine estão informações de bancos de dados, periódicos eletrônicos, livros eletrônicos, boletins, listas de discussão, catálogos de bibliotecas on-line, artigos, diretórios de pesquisadores, e muitos outros recursos.

Endereço: http://infomine.ucr.edu/

The WWW Virtual Library

É o mais antigo catálogo WEB e foi desenvolvido por alunos de Tim Berners-Lee, o próprio criador da WEB. Para usar pode se inserir o termo na caixa de pesquisa ou simplesmente clicar no menu vertical.

Endereço: http://vlib.org/

Intute

Embora esteja centrado no Reino Unido, o Intute envolve as Universidades mais feras da Inglaterra, e sua navegação pode ser feita tanto por assunto quanto por palavras chaves para assuntos acadêmicos como Agronomia, medicina, engenharia etc. Conta com ajuda On-line e tem mais de 60 tutoriais ensinando habilidades efetivas de buscas na Internet.

Endereço: http://www.intute.ac.uk/

Complete Planet

É um dos melhores buscadores da Deep Web, nele se encontra uma variedade enorme de assuntos que vão de Comida e bebidas, até assuntos militares, ou mesmo de meteorologia para agricultores.

Endereço: http://aip.completeplanet.com/

Infoplease

Ideal para buscar enciclopédias, almanaques, atlas, e biografias em geral.

Endereço: http://www.infoplease.com/index.html

DeepPeep

Banco de dados de serviços capaz de abrir dinâmicas de resultados não captados pelos moeres comuns, ainda em fase beta é sujeito a falhas.

Endereço: http://www.deeppeep.org/

IncyWincy

Esse mecanismo se comporta como os mecanismos de buscas que nós costumamos usar, nele se pode inclusive buscar imagens.

Endereço: http://www.incywincy.com/

DeepWebTech

Na verdade são 5 motores de buscas, cada qual de um tema específicos para medicina, negócios e ciências.

Endereço: http://www.deepwebtech.com/

Scirus

Esse motor é voltado totalmente para o mundo científico, permitindo se encontrar jornais, homepages dos cientistas, material didático, pré-impressão de material de servidor, patentes e intranets institucional.

Endereço: http://www.scirus.com/srsapp/

TechXtra

É um buscador voltado para Matemática, engenharia e computação, com muitos dados e relatórios técnicos.

Endereço: http://www.techxtra.ac.uk/index.html

O que tem Por Lá

A Hidden Wiki, citada anteriormente, não é o diretório central da Deeo Web, é apenas o caminho mais conhecido, mas mesmo lá os primeiros links destacados são sobre tráfico de drogas. Além dela há buscadores que vão aonde o Google não chega e, por isso, encontram de tudo – principalmente no que se refere a material pornográfico. Talvez o mais impressionante seja os sites com conteúdo relacionado a parafilias: neles se vê pedofilia, necrofilia, zoofilia etc. Tudo comercializável.

Bizarrice

Imagine uma coisa bizarra. Mas bizarra mesmo. Então, alguém já fez isso, fotografou e postou lá na Deep Web. Lembra de “2 girls 1 Cup”? “BME Pain Olympics”? É sobremesa perto do que um sujeito doente pode fazer. Ou seja, é gente pra ser presa às centenas. Mas a Polícia Federal e o já citado FBI já estão ligados e tem milhares de iscas espalhadas. Acessou conteúdo marcado, se prepara que os caras vão chegar em você.

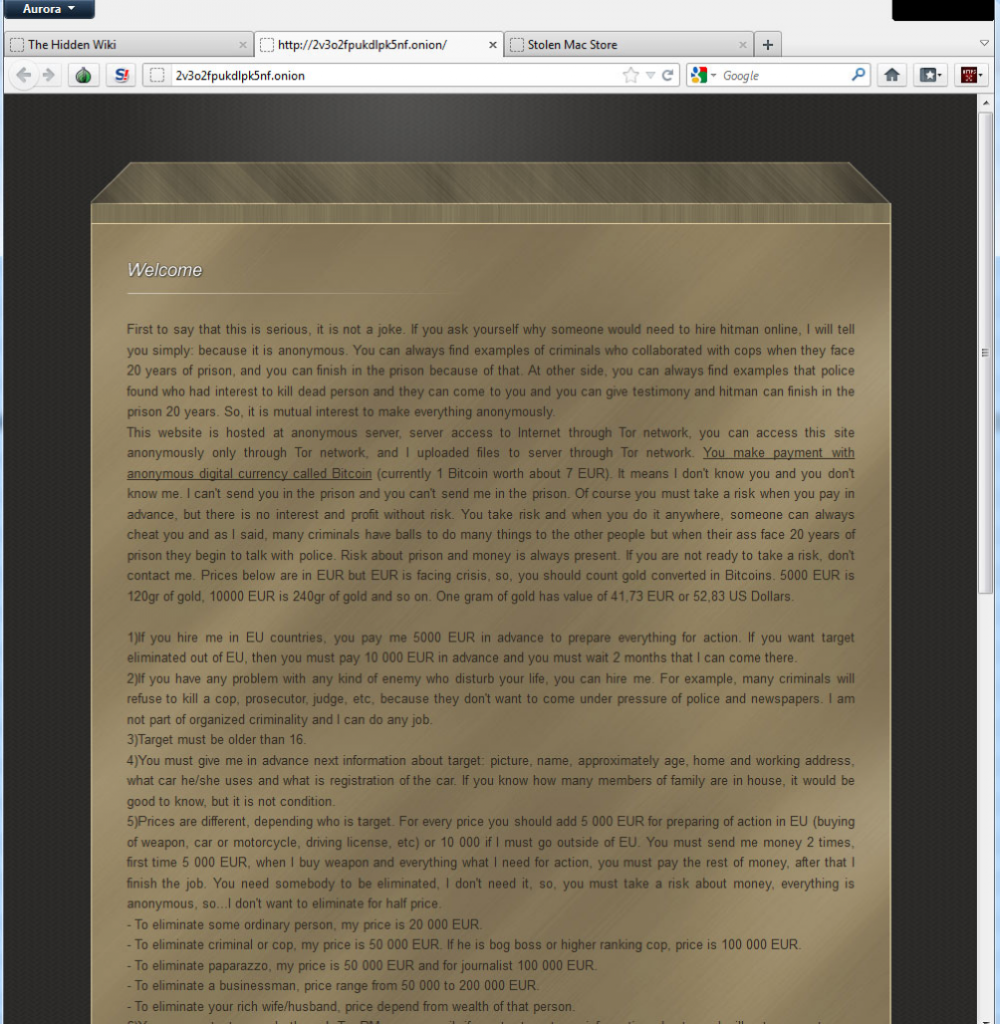

Já que não se pode simplesmente dar um shut down na coisa toda, afinal sempre vai existir o argumento de liberdade de expressão (não há só lixo na DW), os FEDS aproveitam para tentar agarrar alguns predadores. Se quiser, também dá pra comprar drogas ou encomendar um assassinato básico. E nem precisa pagar em dinheiro: a transação é feita com créditos chamados Bitcoins, uma moeda virtual baseada em P2P que garante o anonimato entre as partes.

Passei um tempo navegando entre páginas com URLs intermináveis que, ao serem carregadas, revelavam nada mais do que uma imagem estática, ou uma porção de códigos ininteligíveis, ou, então, nada. Às vezes recarregava o endereço e a página simplesmente não existia mais. Há muito disso na Deep Web, principalmente quando se trata de conteúdo inapropriado – para proteger tanto quem publica, quanto quem foi parar ali por acaso.

Há, sim, links que chegam facilmente a conteúdo pouco usual, mas a maioria do material está bem escondida por esse esquema de camadas. Quando você se depara com uma página aparentemente sem sentido, provavelmente há algo a mais para ser mostrado, mas que só pode ser acessado com a chave certa – que pode ser, por exemplo, uma letra ou um número diferente na URL. E nem sempre basta passar da primeira camada para chegar ao conteúdo; há quem diga que existem sites com até oito páginas falsas na frente.

Por trás disso existem sites com grupos cujo “passatempo” é matar outras pessoas das formas mais bizarras, outros que exibem méritos enquanto pedófilos, diversos tipos de extremismo, canibalismo (com quem come e quem se voluntaria a ser comido). Tráfico humano, terrorismo, nazismo e muitos outros temas, digamos, sensíveis, estão na Deep Web.

Comércio alternativo

Superficialmente, o que parece fazer mais sucesso é o tráfico de drogas, tanto que existem listas de vendedores recomendados, de acordo com a confiabilidade de cada um. Mas o comércio de armas corre solto, assim como o de contas do PayPal e de produtos roubados – existem lojas específicas para marcas como Apple e Microsoft, por exemplo. Também dá para contratar assassinos de aluguel que possuem valores para cada tipo de pessoa (celebridades, políticos etc.), com preços que vão de US$ 20 mil a US$ 150 mil.

Cibercriminosos e espiões oferecem seus serviços, e tem gente que garante fazer trabalhos acadêmicos sobre qualquer assunto, sem copiar de lugar algum. Sites promovem turismo sexual e, por menos de US$ 1 mil, prometem buscar o comprador no aeroporto. Outro destaque é a venda de documentos falsos, com páginas que oferecem até cidadania norte-americana. O dinheiro é abolido na DW e poucos negociantes confiam no PayPal, a bola da vez é mesmo a Bitcoin, uma moeda digital que torna as transações mais seguras.

Autoridades do mundo inteiro estão na Deep Web observando os passos de quem está lá dentro, talvez até com agentes se passando por usuários para obter informações e tentar antecipar ações ou desmascarar criminosos. É muito mais difícil encontrar os diretórios e identificar os internautas por lá, em função dos nós de acesso criados pelo Tor e dos serviços de hospedagem e armazenamento invisíveis da rede Onion. Mas nada é impossível, tanto que o Anonymous já expôs dados de milhares de pedófilos que usavam a Deep Web.

Por mais que as coisas ali soem bizarras demais para o internauta comum, cabe lembrar que nada do que consta na rede alternativa está longe de ser encontrado nas ruas, cabe à pessoa decidir o caminho que lhe interessa. Você não pode perder a oportunidade de viver neste mundo por medo. Contudo, tem que se proteger, fazer as coisas com consciência.

O primeiro choque com a Deep Web é em relação ao tamanho deste lado escuro da internet. Um iceberg, um destes blocos gigantes de gelo que vagam pelo oceano. A parte visível, que fica acima da superfície da água seria o correspondente à nossa internet cotidiana, como conhecemos hoje. Os outros 90% submersos escondidos ali representariam a proporção desta parte da rede.

Para quem nunca ouviu falar no assunto, a principal diferença entre a nossa internet e a Deep Web é que neste lado escondido da rede, nada é indexado. Nada é rastreado. Todo o tráfego dos dados é criptografado, o que significa privacidade e anonimato, o que pode ser bom e ruim ao mesmo tempo.

Como já explicado anteriormente, a Deep Web se diferencia muito da rede normal, porque é tudo criptografado, diferentemente da web tradicional, neste pedaço da web, a informação passa por vários pontos, recebendo uma criptografia em cada um.

Na web normal, tudo que fazemos para chegar a qualquer destino pode ser facilmente rastreado, ou seja, privacidade é ilusão. Mais que isso: mecanismos inteligentes identificam o que fazemos o tempo todo na rede para, logo em seguida, oferecer publicidade dirigida e relacionada ao nosso gosto pessoal. E muita gente acaba usando a Deep Web simplesmente por não estar de acordo com esta regra imposta por gigantes como o Google.

Há quem diga que na Deep Web há o respeito à privacidade. Tem gente que não quer ter uma máquina cheia de cookies, nem que as pessoas saibam o que se está comprando, o que se gostaria de comprar, nem ser bombardeado com oportunidades de compra só por estar fazendo uma busca. Logo, a Deep Web existe por deficiências da surfasse web e seu uso comercial excessivo.

Por outro lado, uma infinidade de criminosos viu na Deep Web um prato cheio para praticar atos ilícitos e garantir o anonimato. Nossos repórteres mergulharam de cabeça no assunto e descobriram coisas bizarras e assustadoras.

Tem coisas estranhíssimas que você nem imagina que haja quem possa gostar daquilo, principalmente relacionado a sexo. Tudo que você imaginar de parafilia tem lá dentro. É comum se deparar com imagens que você não gostaria de ver ao navegar. A seguir um pequeno exemplo de desse “comércio alternativo”.

É, realmente tem de tudo neste lado obscuro da internet: sites de pedofilia, turismo sexual e até assassinos de aluguel estampam a principal página de buscas da Deep Web. No entanto, especialistas em segurança dizem que há uma paranoia muito grande sobre a Deep Web, que apenas se fala do lado ruim, mas que isso só tem pra quem está procurando por isso. Claro, existe a possibilidade de acabar acessando sem querer uma destas páginas por inexperiência, mas quem entra lá para procurar drogas, também pode ir à esquina para comprá-las.

O assunto é delicado e divide opiniões. As autoridades, claro, sabem que a Deep Web existe, mas como já foi dito não há nada que se possa fazer. É praticamente impossível identificar um acesso neste lado misterioso da rede.

Entretanto, quem a usa para o bem não é conivente com toda esta ilegalidade. O grupo de hackers Anonymous, por exemplo, conseguiu detectar uma rede de pedofilia com 1,6 mil usuários na Deep Web e, depois de atacar o site virtualmente, entregou todos os envolvidos para a polícia.

Conforme dito, é verdade que nem tudo é do mal. Existem ferramentas de busca próprias pro ambiente, como o Deep Peep (que funciona como o Google), e até um que propõe deixar o lixo humano de lado e ajudar a buscar informações que valem a pena, como o Intute, um site que concentra centenas de links para estudos e pesquisas que abrangem todas as áreas do conhecimento humano. E há sites que tratam de assuntos controversos, mas não ilegais ou depravados, onde as pessoas podem opinar sem serem pré-julgadas por isso.

Por falar em opinar, há chats para quem quer trocar figurinhas com outros usuários específicos, mas enquanto me preparava para esse mergulho de escafandro, li em um site gringo que a regra de ouro ao navegar na Deep Web, julgando que quem está lendo é uma pessoa normal, é: veja o que quiser, mas não fale com ninguém.

Cabe ressaltar que trazer alguma coisa de lá para cá é perigoso, sem dúvidas. É preciso cautela e, na dúvida, não clique! É a principal dica.

Conclusão

Pra mim, o saldo é o seguinte: todo mundo que se liga em internet, que procura saber das coisas, já tá ligado que essas bizarrices todas existem no mundo. Ninguém precisa de Deep Web para ficar “mais antenado”. Sites com fotos de acidentes, de autopsias, de gente arrebentada, de possessões e aparições existem na Web de superfície.

O que torna a DW um ambiente grotesco é que o que mais se encontra são sites de pedofilia, onde os usuários trocam fotos e contam vantagem do que fazem. São coisas impensáveis. Quem assistiu “A Serbian Film” (http://www.serbianfilmmovie.com/), acredite: não é nada comparado ao que esses doentes fazem. Quem não assistiu, pode ler a história toda na Wikipedia (http://en.wikipedia.org/wiki/A_Serbian_Film).

Não foi preciso acessar um site para ficar sabendo disso; o fórum conta em detalhes o que foi que a pessoa fez e só depois surgem os links das imagens para comprovar. Por motivos óbvios, não cliquei nelas. E é impensável o que fazem com animais. É impensável o que alguém pode fazer com outro por puro prazer doentio. E o pior é saber que, por mais extremo que seja, um filme como “August Underground” (http://www.youtube.com/watch?feature=player_embedded&v=HeoQ3j3Bbps#!) é isso, um filme (na lista dos 25 mais perturbadores da história – http://www.greencine.com/central/disturbingfilms5). Na Deep Web é real.

[blockquote style=”2″]Finalmente o estômago embrulhado derrotou a curiosidade, e emergi de volta para um mundo que de repente se tornou muito pior. As imagens vão demorar a sumir. A conclusão é que a DW serve para mostrar uma realidade que não deveria existir. E que você não precisa ver.[/blockquote]

* Deivison Pinheiro Franco

Mestre em Ciência da Computação e em Inovação Tecnológica;

Especialista em Ciências Forenses, em Suporte a Redes de Computadores e em Redes de Computadores;

Graduado em Processamento de Dados;

Técnico Científico de TI – Analista Sênior do Banco da Amazônia;

Professor de graduações e pós-graduações;

Perito Judicial em Forense Computacional, Auditor de TI e Pentester;

Membro do IEEE Information Forensics and Security Technical Committee;

Membro da Sociedade Brasileira de Ciências Forenses;

Colunista das Revistas Segurança Digital, Hakin9 e eForensics Magazine;

CEH, CHFI, DSFE e ISO 27002 Advanced.

Colunista do CryptoID

LinkedIn: https://www.linkedin.com/in/deivison-pinheiro-franco-749a97119

Lattes: http://lattes.cnpq.br/8503927561098292

eForensics: https://eforensicsmag.com/deivison-franco

E-mail: deivison.pfranco@gmail.com

Leia outros artigos