Recentemente, a Polícia Federal (PF) iniciou uma investigação sobre um prestador de serviço que cometeu fraude no programa Desarma, do Ministério da Justiça e Segurança Pública, resultando no desvio de aproximadamente R$ 11 milhões dos recursos públicos

O suspeito, Tiago Mantognini, é um técnico de informática que prestou serviços para a PF entre 2009 e 2013. Ele está preso preventivamente desde dezembro de 2023, no Centro de Detenção Provisória de São José do Rio Preto, interior de São Paulo.

O programa Desarma foi criado em 2011 e paga indenizações com valores entre R$ 150 e R$ 450 para quem entregar armas de fogo, munição e acessórios voluntariamente para serem destruídos. Mantognini supostamente utilizava a senha de um policial federal e forjava devoluções de armas para ficar com as indenizações por elas.

Segundo a investigação, Mantognini aplicou a fraude mais de 27 mil vezes, o que corresponde a mais de 75% de todos os registros de devolução de armas no Estado de São Paulo entre janeiro de 2018 e dezembro de 2022.

No entanto, a PF suspeita que Mantognini começou a aplicar o golpe ainda antes, em 2013, quando deixou a instituição.

As investigações começaram em janeiro de 2023, quando a senha utilizada por Mantognini foi bloqueada e ele ligou do próprio celular, se passando pelo policial federal dono do login, para pedir o desbloqueio. A PF está investigando como o técnico conseguiu a senha e se o policial tem participação no esquema.

A defesa de Mantognini alega que ele reconhece parte dos crimes apontados e que se compromete a colaborar integralmente com as autoridades.

O assunto repercutiu na mídia nesse final de semana e alguns especialistas em cibersegurança com foco em controle de identidade e acessos comentaram em seus perfis o ocorrido assim como comentaram como a Polícia Federal poderia ter evitado esse tipo de fraude se utilizasse as ferramentas disponíveis para o controle de acesso aos ambientes da corporação.

Sérgio Muniz, Diretor de Vendas de Gestão de Acesso e Identidades da Thales para a América Latina em seu Linkedin diz: “Inicialmente precisamos lamentar o ocorrido com as fraudes no programa de desarmamento (concordando ou não com o programa), que ganhou relevância na imprensa este fim de semana.

No entanto a repercussão em nossas comunidades de segurança cibernética e certos comentários e sugestões comprovam que estamos no caminho certo de evangelização dos vários atores neste ecossistema, desde clientes Thales (na iniciativa privada e pública) até a nossa própria rede de canais (integradores e revendas) ao redor das boas práticas de segurança cibernética.

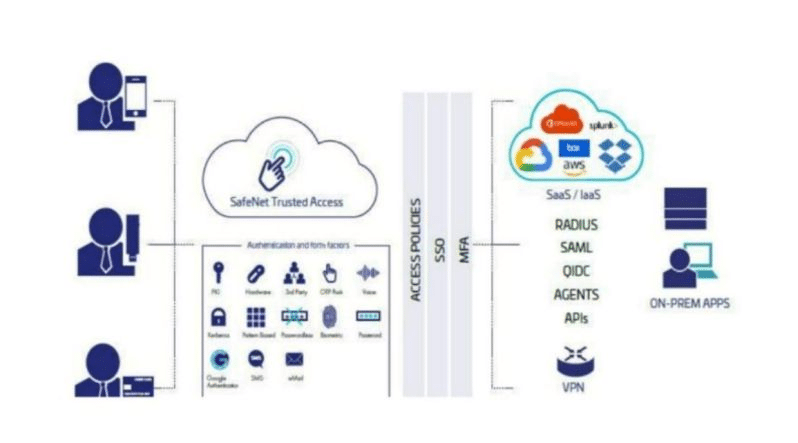

Um post de um executivo do nosso ecossistema retrata de forma clara como é a abordagem no caso deles, principalmente com entidades governamentais na esfera estadual em sua maioria, para mitigar o risco destes ataques com uso de credencias indevidas através da implementação da nossa gestão de acesso corporativa, SafeNet Trusted Access. Impressionante como temos alcançado essa conscientização nos últimos anos, com divulgações recorrentes e diversas ações com a indústria e com a imprensa no mercado brasileiro.“

Segundo o especialista Marcos Cockles, Analista de Segurança – Hardening1 da Neotel Segurança Digital, um sistema de STA, ou SafeNet Trusted Access é um Serviço de Gerenciamento e Autenticação de Acesso, poderia ter ajudado a evitar esse incidente implementando políticas de acesso rigorosas e centralizadas. Ao estender os serviços de autenticação além do perímetro corporativo, o STA teria garantido que apenas usuários autorizados tivessem acesso aos aplicativos da PF relacionados ao programa de desarmamento acessado indevidamente pelo terceirizado.

As políticas de acesso poderiam ter sido configuradas com base em contextos específicos, como o tipo de aplicativo, o papel do usuário e o contexto da solicitação. Por exemplo, apenas funcionários autorizados com as devidas permissões deveriam ter acesso aos sistemas relacionados ao programa de desarmamento.

Além disso, o STA poderia ter detectado comportamentos suspeitos ou anomalias de acesso, acionando alertas ou bloqueando o acesso imediatamente.“

“E a Neotel Segurança Digital exerce um papel relevante e contribui de forma intensa conosco nessas ações implementando soluções como o STA segundo as Políticas de acesso do SafeNet Trusted Access. Fica a nossa expectativa para que uma boa parte do dinheiro fraudado seja recuperado com o avanço das investigações e que adoção das boas práticas continue se expandindo pelas diversas indústrias que prestam serviços à nossa sociedade, finaliza Muniz.”

Nota do Crypto ID

- Hardening é um processo de implementação de medidas de segurança para tornar sistemas, redes, softwares, hardwares e firmwares mais resistentes a ataques. O termo em inglês pode ser traduzido como “endurecimento’, o que descreve exatamente o objetivo por trás do processo.

O hardening é uma parte crítica de qualquer plano de segurança cibernética, pois ajuda a reduzir as chances de um ataque ser bem-sucedido. As medidas de hardening geralmente visam a mitigar as vulnerabilidades conhecidas e reduzir o escopo de ataque. ↩︎

Thales conclui aquisição da Imperva, criando líder global em segurança cibernética

Polícia Federal deflagra Operação Não Seja um Laranja!, com apoio da FEBRABAN

Polícia Federal implementa nova Solução Automatizada de Identificação Biométrica

Sobre a Thales

A Thales (Euronext Paris: HO) é líder global em tecnologias avançadas especializadas em três domínios de negócios: Defesa e Segurança, Aeronáutica e Espaço e Segurança Cibernética e Identidade Digital. Ela desenvolve produtos e soluções que ajudam a tornar o mundo mais seguro, mais verde e mais inclusivo. O Grupo investe perto de € 4 bilhões por ano em Pesquisa e Desenvolvimento, particularmente em áreas-chave de inovação, como IA, segurança cibernética, tecnologias quânticas, tecnologias de nuvem e 6G. A Thales tem perto de 81.000 funcionários em 68 países. Em 2023, o Grupo gerou vendas de € 18,4 bilhões.

Leia outros artigos da Thales aqui no Crypto ID!

Inteligência Editorial que Orienta Cenários

Desde 2014, o Crypto ID oferece conteúdo editorial sobre tecnologia de segurança referente à requisitos técnicos e regulatórios. Levamos conhecimento e provocamos reflexões que sustentam decisões em transformação digital e cibersegurança. Temos a força do contexto que impulsiona a comunicação. Fale com a gente contato@cryptoid.com.br

IAM: Segurança que vai além do acesso

Em um ambiente sem perímetro definido, é a identidade que define quem acessa, como acessa e até onde pode ir.

O Crypto ID, referência editorial em tecnologia e segurança digital, mantém uma coluna especializada em IAM – Identity and Access Management (Gerenciamento de Identidade e Acesso). Acesse a COLUNA IAM, riquíssima em conteúdo e insights.

CRYPTO ID É PARCEIRO DE MÍDIA IAM TECH DAY 2026