Cibercriminosos utilizam domínios legítimos e autênticos para falsificar faturas e obter contatos telefônicos

Uma vez que o domínio não é malicioso, as soluções de segurança podem falhar na identificação do ataque por considerar o próprio e-mail como legítimo.

A Avanan, empresa de segurança de colaboração e e-mail em nuvem, adquirida pela Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, em agosto de 2021, alerta para uma campanha de phishing que explora o pacote de software QuickBooks para roubar dados dos usuários.

Os cibercriminosos se fazem passar pelo QuickBooks para obter acesso aos e-mails. Ao aproveitarem-se da legitimidade de um domínio de confiança, é mais provável que as soluções de segurança vejam o próprio e-mail como legítimo.

Desde maio de 2022, os pesquisadores da Avanan observam os cibercriminosos utilizando o domínio QuickBooks – QuickBooks[.]intuit[.]com – para enviar faturas maliciosas e solicitar pagamentos fraudulentos.

Os atacantes enviam o e-mail do domínio QuickBooks usando uma conta gratuita que subscreveram e falsificam o corpo do e-mail para imitar marcas de soluções como Norton ou Office 365.

O conteúdo da mensagem pode ser diferente dos serviços oferecidos pelo domínio, mas o principal ponto aqui é utilizar o serviço legítimo.

Isto denomina-se “The Static Expressway”, uma tática em que os cibercriminosos fazem uso de páginas web que estão nas “Listas de Permissão Estática” para entrar na caixa de entrada de e-mails.

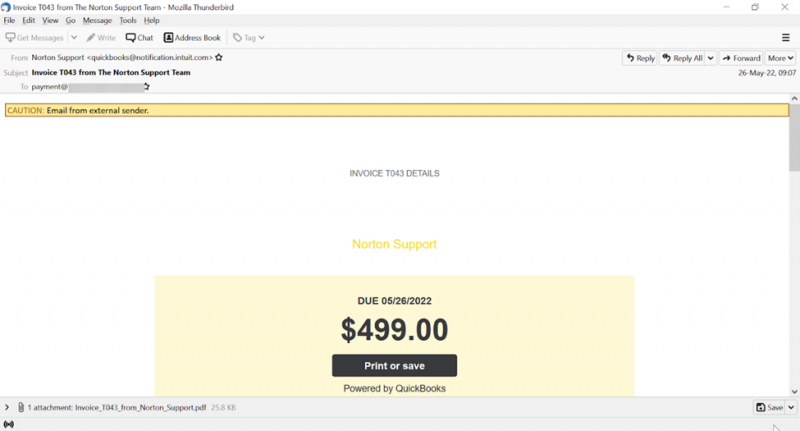

Depois de criar uma conta QuickBooks, faturas e pedidos de pagamento fraudulentos são enviados diretamente do serviço. Na imagem a seguir de um ataque, a legitimidade do serviço visado é adotado para ingressar na caixa de entrada

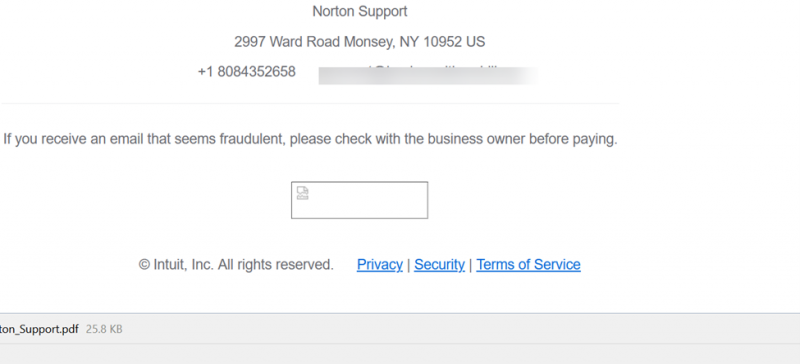

No exemplo acima, os cibercriminosos apresentam o que parece ser uma fatura da empresa Norton. O e-mail vem de um domínio do QuickBooks. Isso ocorre porque os atacantes se inscreveram anteriormente em uma conta do Quickbooks e estão enviando uma fatura dessa conta.

Eles apresentam uma fatura e incentivam o usuário a ligar se houver alguma dúvida. Ao telefonar para o número fornecido, eles solicitarão os dados do cartão de crédito para cancelar a transação. Nota-se que tanto o número de telefone como o endereço não correspondem a dados verdadeiros.

Os cibercriminosos, especialmente na Dark Web, utilizam uma combinação de engenharia social e domínios legítimos para extrair dinheiro e credenciais dos usuários finais.

Ao adotar um domínio legítimo – neste caso, QuickBooks – eles obtêm um domínio de confiança para enviar e-mails de phishing. Este tipo de ataque já foi identificado com muitas outras grandes marcas como Microsoft, Google, Walgreens, DHL, Adobe e muitas mais que se encontram nas “Lista de Permissões Estáticas”.

É claro que as organizações não podem bloquear o Google, portanto, os domínios relacionados ao Google podem entrar na caixa de entrada. Essas listas estáticas são continuamente roubadas por cibercriminosos.

Este é, na verdade, um duplo-ataque. Os cibercriminosos recebem dinheiro e têm um número de telefone para ameaças futuras, seja por mensagem de texto ou por WhatsApp. Existem dois grandes objetivos:

1 – Conseguir que o usuário ligue para o número de telefone indicado.

2 – Fazer o usuário pagar a fatura.

Acrescente-se a isto o fato de haver legitimidade incorporada, uma vez que o e-mail vem do QuickBooks, e representa uma campanha de phishing particularmente falsa e eficaz.

As melhores práticas para o usuário se proteger

Antes de ligar para um serviço desconhecido, faça uma pesquisa do número em um mecanismo de busca e verifique as contas para ver se existe de fato uma taxa.

Implementar soluções de segurança avançadas que analisem mais do que um indicador para determinar se um e-mail é confiável ou não.

Contatar o departamento de TI da empresa caso tenha dúvidas em relação à legitimidade de um e-mail.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd. é um fornecedor líder em soluções de cibersegurança para empresas privadas e governos em todo o mundo.

O portfólio de soluções do Check Point Infinity protege organizações privadas e públicas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado.

O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor.

A Check Point protege mais de 100.000 organizações de todos os portes.

©2022 Check Point Software Technologies Ltd. Todos os direitos reservados.

Acompanhe as redes sociais da Check Point!

Educação é um dos três setores mais visados por cibercriminosos

Alerta de roubo: 4 dicas para proteger as criptomoedas contra os cibercriminosos

Aqui no Crypto ID você encontra reunidos os melhores estudos e pesquisas sobre o universo da Segurança da Informação aplicada a diversas verticais de negócios. Acesse nossa coluna e conheça!

O Crypto ID conecta tecnologia, regulação voltada à segurança da informação com inteligência editorial porque acreditamos no poder da informação bem posicionada para orientar decisões.

Conheça a coluna Cibersegurança.