Um ladrão entrou, roubou e deixou só as paredes

Por Pedro Diógenes*

Se você estava em coma na semana passada provavelmente não ficou sabendo que o Estado brasileiro foi vítima do maior ataque cibernético da sua história.

O Superior Tribunal de Justiça (STJ) foi alvo de uma ofensiva hacker que criptografou todos os processos digitais, gravações de audiências, arquivos de documentos digitalizados, e-mails, e pior de tudo, o backup também foi sequestrado.

É como um ladrão roubar a sua casa e deixar somente as paredes.

E considerando a grande importância do STJ para o funcionamento do Estado brasileiro, uma vez que ele é a 3ª instancia jurisdicional, tem a última palavra em matérias infraconstitucionais e é o foro para processos contra governadores dos estados e outras autoridades.

Todos os processos e arquivos referentes a essas matérias foram sequestrados em um ataque conhecido como ransomware, um programa malicioso que criptografa todos os arquivos e depois pede um resgate para fornecer a chave que irá descriptografá-los.

Este tipo de ofensiva é cada vez mais comum e vem movimentando bilhões de dólares mundialmente, usando o anônimo bitcoin como moeda.

Vale lembrar que não foi somente o STJ que foi alvo de um ataque ransomware nos últimos dias. Órgãos como a Ministério da Saúde, DATASUS, Conselho Nacional de Justiça (CNJ), Conselho Federal de Contabilidade (CFC), Governo do Distrito Federal, Prefeitura Municipal de Vitória, dentre outros também, sofreram ataques semelhantes.

É o maior ataque cibernético contra instituições de Estado da história, algo gravíssimo e sem precedentes. Muitas empresas privadas de grande porte também foram alvo da mesma ofensiva.

O ataque explorou uma vulnerabilidade do Microsoft Windows e do VMware ESXi, a falha foi corrigida pelos fabricantes, mas vários órgãos não atualizaram seus sistemas aplicando o devido patch.

Os detalhes técnicos e como aplicar as correções podem ser consultados no Alerta Especial nª 06/2020 publicado pelo Centro de Tratamento e Resposta a Incidentes Cibernéticos de Governo (CTIR Gov) que faz parte do Departamento de Segurança de Informação (DSI), do Gabinete de Segurança Institucional da Presidência da República (GSI/PR), no link

Para se manter seguro é sempre necessário investir nos pilares da segurança da informação: Pessoas, Processos e Tecnologia.

Cada pilar é importante e deve ser sempre repensado e refinado

Processos

- Tenha uma PSI (Política da Segurança da Informação) clara, atualizada e objetiva

- Tenha um PCN (Plano de Continuidade de Negócio) com critérios objetivos e responsabilidades definidas

- Estude a LGPD (Lei Geral de Proteção de Dados) e consiga os meios técnicos para aplicá-la o mais rápido possível

- Publique e treine todos os usuários na política de segurança da informação da organização.

- Invista tempo e recursos para treinar e educar os usuários nas melhores práticas de segurança da informação

Tecnologia

- Sempre atualize as correções e patchs de segurança de todos os sistemas

- Tenha soluções de EPP (Endpoint Protection Plataform) e EDR (Endpoint Detection and Response), baseadas em inteligência artificial e machine learning alicerçados em análise do comportamento dos usuários e redes. Os métodos estáticos de assinaturas são ultrapassados e incapazes de proteger contra as ameaças modernas

- Configure e atualize todas os equipamentos de segurança de perímetro (Firewall, IPS, IDS, WAF, AntiDDoS, AntiSpam etc.) habilitando todos os recursos de Antimalware e Antipishing

- Verifique continuamente, com uma plataforma de simulação de ataques, as vulnerabilidades da organização

- Faça backups regularmente de acordo com a PSI, em pelo menos três cópias, sendo uma delas offsite, ou seja, a mídia deve estar desconectada digitalmente do ambiente, tais como cofre de fita. Esteja preparado com um plano de recuperação de desastres

- Sempre utilize criptografia, nos dados em repouso e em movimento

- Sempre use um segundo fator de autenticação.

Pessoas

- Esse é o pilar mais frágil, pois diferentemente de processos e tecnologia, as pessoas podem ter comportamentos imprevisíveis. Podem ser seduzidas a clicar onde não devem, tem emoções e podem facilmente cair em técnicas de engenharia social

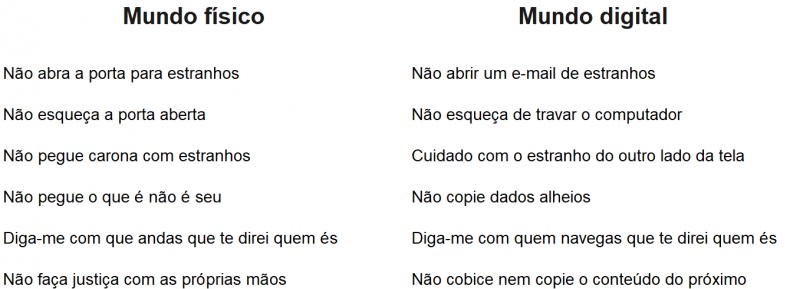

- A segurança no mundo digital não é diferente da segurança no mundo físico. Segurança é hábito, e os mesmos hábitos devem ser usados nos dois mundos

- Seguem abaixo hábitos do mundo real que podem facilmente ser transportados para o mundo digital

Outras recomendações

- Não coloque seu pendrive em qualquer computador

- Sempre verifique com o antivírus os pendrivers que não são seus

- Nunca empreste ou compartilhe suas senhas

- Seus dados expostos em redes sociais podem ser utilizados por criminosos

- Evite acessar sites desconhecidos. Se a oferta é muita boa, desconfie. Descontos de 50%?

- Cuidado ao fazer downloads em sites desconhecidos

- Sempre verifique a veracidade do site antes de fazer compras online

- Não abra e-mail de desconhecidos

- Não instale programas piratas

- Não digite senhas e dados pessoais em computadores públicos

- Não anote suas senhas, memorize

- Crie senhas longas e complexas

- Faça backup periodicamente

- Com esses hábitos e dicas você ajuda a sua organização a não ser vítima de ataques cibernéticos.

*Pedro Diógenes, engenheiro de computação, é diretor técnico da CLM, distribuidor latino-americano de valor agregado, especializada em segurança da informação, proteção de dados e infraestrutura.

Sobre CLM

CLM é um distribuidor latino-americano de valor agregado com foco em segurança da informação, proteção de dados, infraestrutura para data centers e cloud. A empresa distribui soluções de fabricantes líderes de mercado como A10 Networks, Allot, AppGate, Arista, Awingu, Barracuda Networks, Bitglass, Hillstone Networks, Kemp Technologies, Lenovo, Nutanix, Picus Security, Proofpoint, Pure Storage, Radware, SentinelOne, Varonis e Thales. Com sede em São Paulo, a empresa possui subsidiarias nos EUA, Colômbia, Equador e Peru. Com extensa rede de VARs na América Latina e enorme experiência no mercado, a CLM está constantemente em busca de soluções inovadoras e disruptivas para fornecer cada vez mais valor para seus canais e seus clientes.