“Os e-mails de phishing são uma ferramenta proeminente no arsenal de todos os cibercriminosos”, afirma Omer Dembinsky

Check Point Research publica nova edição do Relatório de Phishing de Marca, destacando aquelas que os cibercriminosos imitam frequentemente para roubar dados pessoais; LinkedIn apareceu em 45% de todas as tentativas de phishing conforme levantamento realizado no segundo trimestre de 2022, enquanto a Microsoft subiu para o segundo lugar nesse ranking

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, acaba de publicar a nova edição do Brand Phishing Report referente ao período do segundo trimestre de 2022.

O relatório destaca as marcas que foram mais frequentemente utilizadas por cibercriminosos em suas campanhas de tentativas de roubo de informações pessoais ou credenciais de pagamento durante o trimestre.

A rede social LinkedIn continua na liderança do ranking como a marca mais imitada após entrar na lista pela primeira vez no primeiro trimestre deste ano.

Embora a sua quota tenha diminuído ligeiramente — de 52% no primeiro trimestre para 45% de todas as tentativas de phishing no segundo trimestre –, esta é ainda uma tendência preocupante que destaca os riscos que os usuários das redes sociais enfrentam atualmente.

As redes sociais continuam a ser a categoria mais imitada, seguidas pela tecnologia que, neste trimestre, ocupou o lugar das empresas de remessas e logística, subindo para a segunda posição.

O aumento mais marcante entre as marcas de tecnologia foi o da Microsoft que, no último trimestre, apareceu em 13% de todas as tentativas de ataques de phishing de marca, mais que o dobro do registado no trimestre anterior, empurrando a DHL para o terceiro lugar, com 12%.

Entre as novas marcas que entraram para o Top 10, destacam-se: Adidas, Adobe e HSBC. Apesar de todas apresentarem um índice de apenas um dígito, estas marcas serão acompanhadas de perto pelos pesquisadores da CPR durante este terceiro trimestre para quaisquer movimentos e desenvolvimento em torno delas.

O aumento do uso de golpes relacionados à Microsoft é um perigo tanto para indivíduos como para organizações.

Uma vez que alguém consiga os dados de login da conta do usuário, então terá acesso a todos os aplicativos por trás dela, como Teams e SharePoint, além do risco óbvio de comprometimento da sua conta de e-mail do Outlook.

Este relatório destaca um exemplo específico de um e-mail de phishing do Outlook atraindo usuários para uma página web fraudulenta do Outlook com a linha de assunto: “[Ação Requerida] Lembrete Final – Verifique agora a sua conta OWA”, solicitando à vítima que insira as suas credenciais de login.

As campanhas de phishing baseadas no LinkedIn imitavam o estilo de comunicação da plataforma com e-mails maliciosos aplicando assuntos como: “Você apareceu em 8 pesquisas nesta semana” ou “Você tem uma nova mensagem” ou “Gostaria de fazer negócios com você via LinkedIn”. Embora parecessem vir do LinkedIn, eles usavam um endereço de e-mail completamente diferente daquele da marca.

Enquanto isso, com a tendência implacável de compras online, não é de se surpreender que no segundo trimestre também foi possível ver a empresa de remessas e logística DHL sendo falsificada em 12% de todos os ataques de phishing.

O relatório refere-se especificamente a um golpe de phishing relacionado ao rastreamento, com a linha de assunto “Notificação de Remessa Recebida”, atraindo o consumidor a clicar em um link malicioso.

“Os e-mails de phishing são uma ferramenta proeminente no arsenal de todos os cibercriminosos, uma vez que são rápidos de serem implementados e podem atingir milhões de usuários a um custo relativamente baixo“, afirma Omer Dembinsky, gerente do grupo de pesquisa de dados Check Point Software.

“Estes ataques dão aos cibercriminosos a oportunidade de aproveitar a reputação de marcas de confiança para transmitir aos usuários uma falsa sensação de segurança que pode ser explorada para roubar informação pessoal, profissional ou corporativa para obter ganhos financeiros.”

“Os criminosos usarão qualquer marca com alcance suficiente e confiança do consumidor. Assim, vemos os atacantes expandindo suas atividades com a primeira aparição das marcas Adidas, Adobe e HSBC no Top 10. Os hackers negociam com base na nossa confiança nessas marcas e nesse instinto muito humano para ‘a oportunidade’. Há uma razão pela qual os cibercriminosos continuam a usar o phishing baseado em marca. Funciona. Portanto, os consumidores precisam agir com cautela e ficar atentos aos sinais que denunciam um e-mail falso, como erros gramaticais e de ortografia ou nomes de domínio estranhos. Em caso de dúvida, o usuário deve visitar o próprio site da marca em vez de clicar em qualquer link”, reforça Dembinsky.

Um ataque de phishing de marca não apenas tira proveito de confiança implícita em uma marca familiar, adotando suas imagens e linguagem, utilizando frequentemente uma URL semelhante, mas também joga com as emoções humanas, como o medo de perder um desconto.

A sensação de urgência que isso cria leva os consumidores a clicar com pressa, sem antes verificar se o e-mail é realmente da marca em questão.

Isso pode levá-los a baixar malware inadvertidamente ou fornecer informações pessoais que podem dar aos cibercriminosos acesso a todo o seu mundo online, resultando em potenciais perdas financeiras.

Ranking das marcas mais imitadas

Principais marcas no ranking do Relatório de Phishing de Marca do segundo trimestre de 2022:

- LinkedIn (relacionados a 45% de todos os ataques de phishing globalmente)

- Microsoft (13%)

- DHL (12%)

- Amazon (9%)

- Apple (3%)

- Adidas (2%)

- Google (1%)

- Netflix (1%)

- Adobe (1%)

- HSBC (1%)

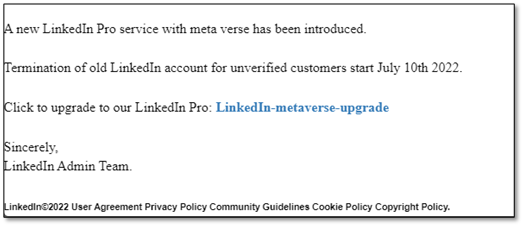

E-mail de phishing com o LinkedIn — Tentativa de roubo de conta

Durante o segundo trimestre de 2022, a CPR identificou um e-mail de phishing malicioso que utilizava a marca do LinkedIn. O e-mail de phishing foi enviado a partir de um endereço de e-mail falsificado para aparecer como se tivesse sido enviado de “LinkedIn Security [(mlayanac[@]armada[.]mil[.]ec)]”.

O e-mail tinha o assunto “LinkedIn Notice!!!”, e o conteúdo tentava seduzir a vítima a clicar em um link malicioso sob o pretexto de atualizar a versão da sua conta no LinkedIn. Este clique levaria ao link “[https:[//]lin882[.]webnode[.]page/]”, onde a vítima é então obrigada a introduzir a informação da sua conta no LinkedIn.

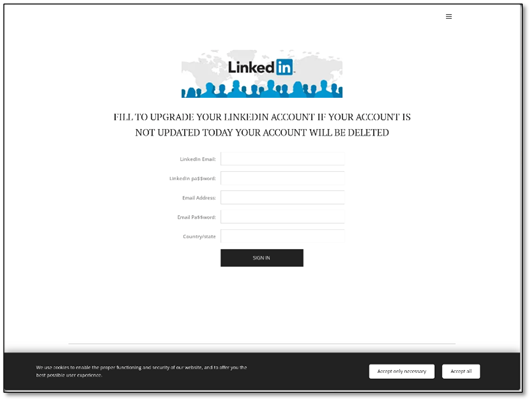

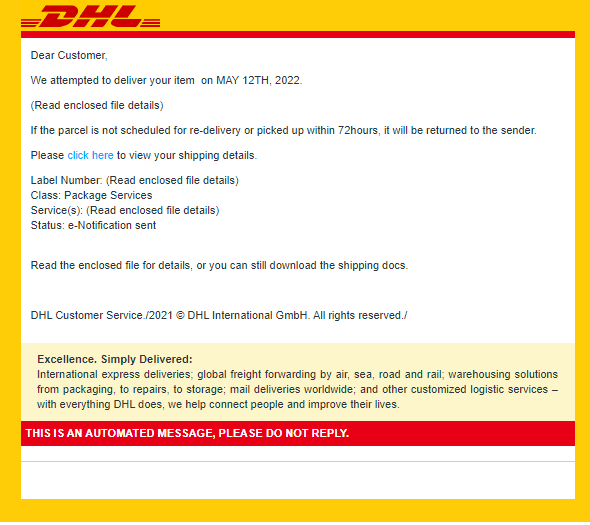

E-mail de Phishing com a DHL — Tentativa de roubo de conta

Durante o segundo trimestre de 2022, a CPR observou um e-mail de phishing malicioso que utilizava a marca DHL. O e-mail de phishing foi enviado de um endereço de e-mail falsificado para aparecer como se tivesse sido enviado de “DHL EXPRESS (track[@]harbormfreight[.]com)”.

O e-mail tinha o assunto “Notificação de Remessa Recebida”, e o conteúdo tenta persuadir a vítima a clicar em um link malicioso que a leva a “https:[//] delicate-sea-3417[.]on[.]fleek[.]co”. A vítima é então induzida a inserir o seu nome de usuário e a senha.

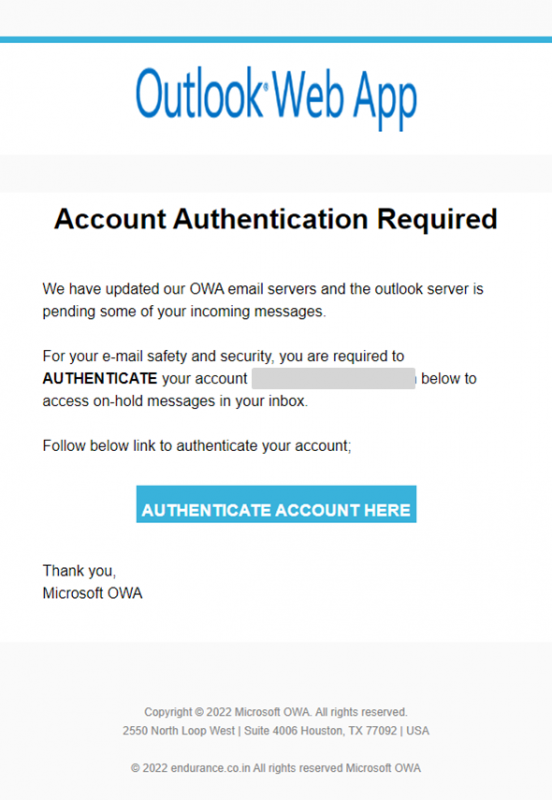

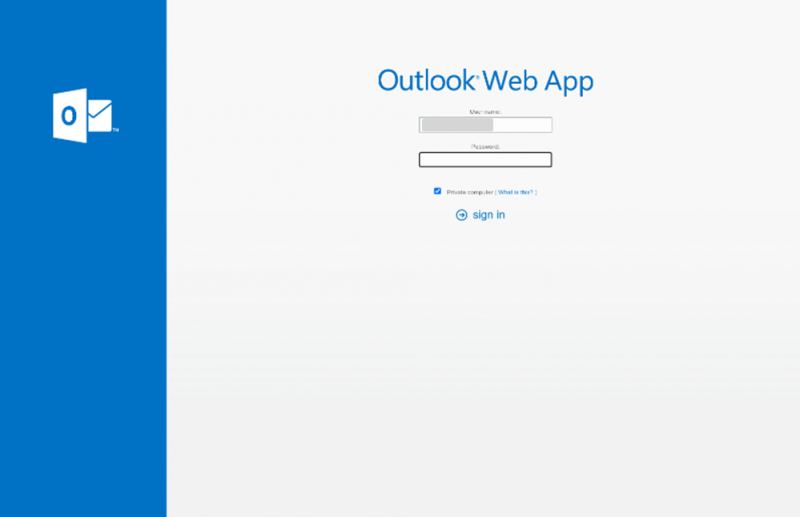

E-mail de Phishing com o Outlook — Tentativa de roubo de conta

Neste e-mail de phishing, vemos uma tentativa de roubar a informação da conta Outlook de um usuário. O e-mail que foi enviado do endereço de e-mail “Outlook OWA (mike[@]vokertech[.]com)”, tinha a linha de assunto “[Ação Requerida] Lembrete Final – Verifique agora a sua conta OWA”.

O atacante estava tentando atrair a vítima a clicar em um link malicioso, que redireciona o usuário para uma página de login fraudulenta da aplicação web do Outlook. No link malicioso (jfbfstxegfghaccl-dot-githu-dir-aceui-xoweu[.]ue[.]r[.]appspot[.]com), o usuário precisava inserir o seu nome de usuário e a senha.

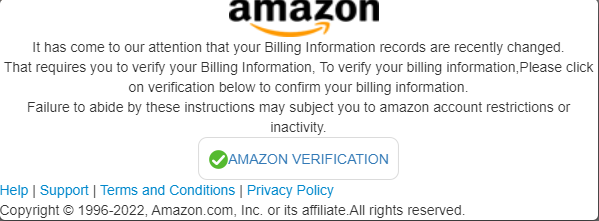

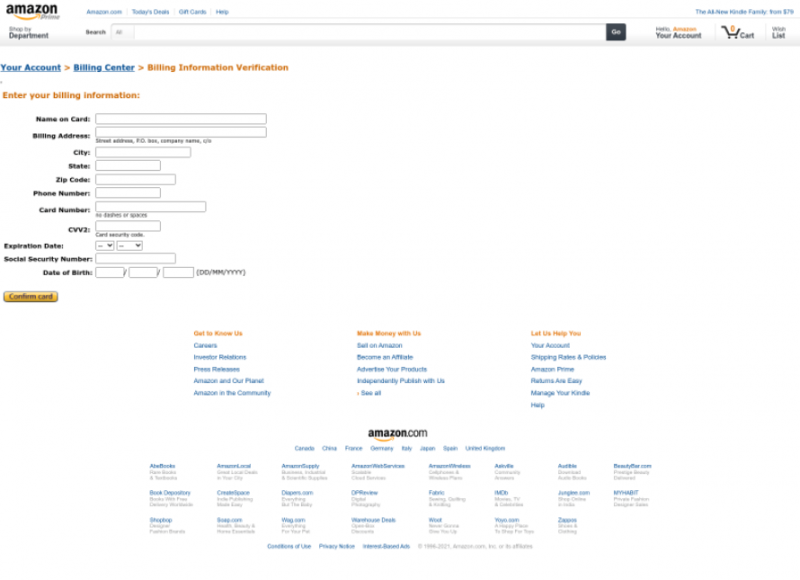

E-mail de phishing da Amazon – Exemplo de roubo de informações de cobrança

Neste e-mail de phishing, vemos uma tentativa de roubar a informação de cobrança de um usuário. O e-mail que foi enviado do endereço de e-mail “Amazon (fcarvache[@]puertoesmeraldas[.]gob[.]ec)”, tinha a linha de assunto “Verificação da sua conta Amazon”.

O título do e-mail e o seu conteúdo são uma tentativa do atacante de seduzir a vítima para clicar em um link malicioso “https:[//]main[.]d1eoejahlrcxb[.]amplifyapp[.]com”, que redireciona o usuário para uma página fraudulenta pedindo para inserir informações de cobrança.

A Check Point Software sempre ressalta a dica mais básica e fundamental para proteção: os usuários precisam ser cautelosos ao divulgar seus dados pessoais e credenciais para aplicativos ou sites de negócios.

Eles também devem pensar duas vezes antes de abrir anexos ou clicar em links de e-mail, especialmente e-mails contendo mensagens que afirmam ser de empresas como LinkedIn, Microsoft ou DHL, pois atualmente são as marcas mais prováveis de serem imitadas.

Outras recomendações de segurança são procurar por erros de ortografia em e-mails e ter cuidado com solicitações urgentes, como “altere sua senha agora”.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças.

A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções.

A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd. é um fornecedor líder em soluções de cibersegurança para empresas privadas e governos em todo o mundo.

O portfólio de soluções do Check Point Infinity protege organizações privadas e públicas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado.

O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor. A Check Point protege mais de 100.000 organizações de todos os portes.

Falsos positivos de fraudes no e-commerce incomodam consumidores

Segurança no metaverso: ameaças cibernéticas atingem o novo ambiente online

Ataque de phishing à Uniswap resultou no roubo de US$ 8 milhões em fundos

O Crypto ID conecta tecnologia, regulação voltada à segurança da informação com inteligência editorial porque acreditamos no poder da informação bem posicionada para orientar decisões.

Conheça a coluna Cibersegurança.

Cadastre-se para receber o IDNews

E acompanhe o melhor conteúdo do Brasil sobre Identificação Digital! Aqui!