Golpes com aparência corporativa e linguagem técnica sofisticada estão mirando especialistas em segurança — e exigem atenção redobrada, sobretudo às vésperas de feriados prolongados, quando ataques costumam ser disparados para ganhar tempo de exploração antes da resposta das equipes

Por Susana Taboas

No ecossistema da cibersegurança, costumamos dizer que o elo mais fraco é o humano. Mas o que acontece quando os golpistas decidem “subir o nível” do roteiro e tentam pescar justamente quem educa o mercado sobre segurança, criptografia e identidade digital?

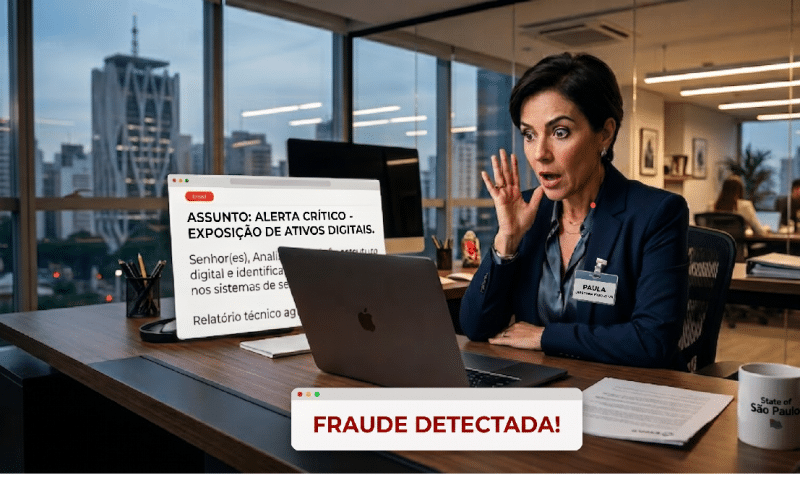

Recentemente, o Crypto ID foi alvo de uma tentativa de abordagem que ilustra perfeitamente a nova face do crime cibernético: o golpe com “verniz corporativo”.

Recebemos um e-mail com o selo de “Alerta Crítico”, enviado por um suposto CEO de uma empresa de tecnologia. O texto, recheado de termos como lastro técnico, ruptura de camada e soberania digital, era uma peça de engenharia social cuidadosamente lapidada para parecer uma consultoria ética.

O Verniz da Autoridade

O golpe moderno abandonou o português precário e as histórias de heranças distantes. Agora, ele veste terno digital. O objetivo é criar o FUD (Fear, Uncertainty, and Doubt — Medo, Incerteza e Dúvida).

Ao utilizar termos que estão no radar de quem trabalha com infraestrutura, o atacante tenta validar sua identidade por meio do vocabulário, e não de credenciais reais.

Neste caso específico, o erro da estratégia foi duplo:

O Erro do Algoritmo

O nome “Crypto ID” atraiu o atacante que, em uma análise superficial e provavelmente automatizada, assumiu que gerimos custódia de criptoativos. O bot “leu” a palavra-chave, mas ignorou o contexto editorial e técnico do portal.

A Falha na Identificação

O remetente tentou projetar uma identidade de autoridade, mas não sobreviveu a uma checagem básica de 30 segundos. Um “CEO” de tecnologia sem presença digital, sem sobrenome e sem histórico de mercado é, na verdade, apenas um pseudônimo na rede.

Identidade vs. Identificação: A Falha do Atacante

Como sempre discutimos aqui, a identidade é o que somos; a identificação é como provamos. O atacante tentou projetar uma identidade de especialista, mas falhou no princípio básico da confiança: a rastreabilidade e a transparência.

Este tipo de abordagem busca especificamente os decisores (CTO, CISO, CFO). Eles não querem sua senha de e-mail comum; eles querem estabelecer um canal de comunicação “seguro” para tentar uma extorsão ou induzir a abertura de um suposto “relatório técnico” que, na verdade, é um arquivo malicioso (ransomware).

Lições para o Gestor de Segurança

Para empresas e profissionais, ficam três pontos fundamentais de defesa:

Desconfie da Urgência Teatral: Alertas reais de segurança enviados por empresas éticas (Responsible Disclosure) seguem protocolos claros, geralmente via chaves PGP ou plataformas de Bug Bounty, e são transparentes quanto à identidade de quem reporta.

O Nome como Ímã: Esteja ciente de que termos no seu domínio (como “Crypto”, “ID”, “Bank”) tornam sua empresa um alvo prioritário para robôs de varredura.

A Camada de Confiança Zero (Zero Trust): Nenhum contato de segurança deve ser levado adiante sem um background check rigoroso do remetente. Na dúvida, o silêncio é a melhor resposta.

No fim, o e-mail em questão foi para a lixeira, mas o aprendizado fica: na era da Inteligência Artificial, os golpistas estão escrevendo muito melhor, mas continuam falhando na lógica técnica.

Para quem respira segurança digital, a primeira camada de proteção será sempre o olhar crítico de um humano.

Afinal, autoridade sem rastro é apenas ruído.

Glossário

Engenharia Social

Técnica de manipulação psicológica utilizada para induzir indivíduos a revelar informações sensíveis ou executar ações que comprometam a segurança. Diferente de ataques puramente técnicos, explora comportamento humano.

FUD (Fear, Uncertainty, and Doubt — Medo, Incerteza e Dúvida)

Estratégia de comunicação usada para gerar pressão emocional e induzir decisões rápidas, explorando medo, incerteza e dúvida no alvo.

Análise Automatizada (Bots de Varredura)

Processo conduzido por algoritmos que coletam e classificam alvos com base em palavras-chave, padrões ou metadados, sem interpretação contextual profunda.

Identidade Digital

Conjunto de atributos que definem uma entidade no ambiente digital (quem é). Pode incluir dados biográficos, biométricos e credenciais criptográfica.

Identificação Digital

Processo de verificação de identidade (provar quem é), por meio de mecanismos técnicos como autenticação, certificados digitais ou biometria.

Background Check

Processo de verificação de credenciais, histórico e reputação de uma pessoa ou entidade antes de estabelecer confiança.

Responsible Disclosure

Prática ética de divulgação de vulnerabilidades, na qual pesquisadores comunicam falhas de segurança de forma responsável e estruturada às organizações afetadas.

PGP (Pretty Good Privacy)

Sistema de criptografia utilizado para garantir confidencialidade e autenticidade em comunicações digitais, especialmente em troca de informações sensíveis.

Bug Bounty

Programas organizados por empresas para recompensar pesquisadores que identificam e reportam vulnerabilidades de segurança de forma responsável.

Zero Trust (Confiança Zero)Modelo de segurança baseado no princípio de que nenhuma entidade deve ser automaticamente confiável, exigindo verificação contínua de identidade e contexto.

Ransomware

Tipo de malware que bloqueia o acesso a sistemas ou dados e exige pagamento (resgate) para sua liberação.

Arquivo Malicioso (Payload)

Arquivo projetado para executar ações prejudiciais ao sistema, como instalação de malware ou exfiltração de dados.

Sobre Susana Taboas

Susana Taboas | COO – Chief Operating Officer – CryptoID. Economista com MBA em Finanças pelo IBMEC-RJ e diversos cursos de extensão na FGV, INSEAD e Harvard University. Durante mais 25 anos atuou em posições no C-Level de empresas nacionais e internacionais acumulando ampla experiência na definição e implementação de projetos de médio e longo prazo nas áreas de Planejamento Estratégico, Structured Finance, Governança Corporativa e RH. Atualmente é Sócia fundadora do Portal Crypto ID e da Insania Publicidade.

Leia outros artigos escritos por Susana.

Acesse o Linkedin da Susana!

O Crypto ID conecta tecnologia, regulação voltada à segurança da informação com inteligência editorial porque acreditamos no poder da informação bem posicionada para orientar decisões.

Conheça a coluna Cibersegurança.

Siga o Crypto ID no LinkedIn agora mesmo!